Форматирование флешки

Всё готово для форматирования флешки и создания зашифрованного тома на ней. Подтвердите форматирования флешки.

VeraCrypt также может предложить быстрое форматирование. Это ускоренное форматирование, которое не перезаписывает все ваши данные, что потенциально может привести к тому, что злоумышленник может восстановить какую-что часть данных на накопителе, которая не была перезаписана новыми данными.

Форматирование флешки началось. Теперь нужно дождаться окончания этого процесса.

В зависимости от выбранного режима форматирования и от показателей флеш-накопителя, этот процесс может занять от нескольких минут до нескольких десятков минут.

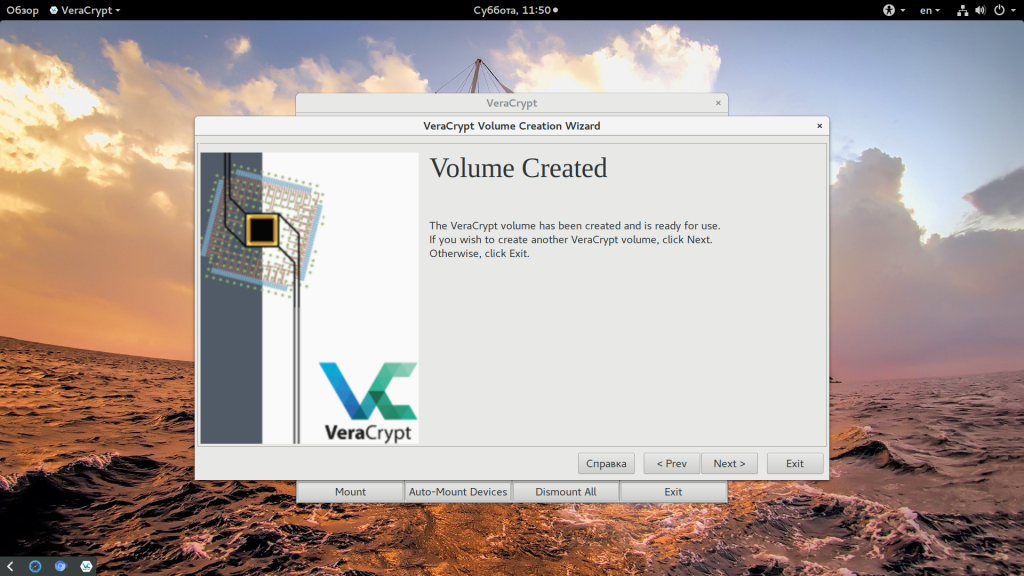

После того, как VeraCrypt отформатирует флешку, программа предупредит вас о том, что чтобы пользоваться своими зашифрованными файлами на этой флешке, вам сперва требуется смонтировать зашифрованный том на свободную букву локального диска.

Поздравляем, том VeraCrypt успешно создан! Теперь вы можете закрыть мастер создания тома и пользоваться зашифрованной флешкой.

Как поставить пароль на флешку USB

Итак, для чего необходимо устанавливать пароли на флешку? Это нужно, чтобы Ваша размещённая там информация всегда находилась под защитой. Тем более, если Вы зарабатываете через Интернет, этот процесс стоит проделать.

Ведь лучше всего, пароли и логины хранить в удалённом доступе от компьютера. А именно, на флешке. Далее, Вас ждут девять способов, благодаря которым Вы сможете узнать, как поставить пароль на флешку USB.

Запаролить флешку через Winrar

Защита флешки паролем, можно осуществить через Winrar. Сначала, вставьте Ваш флеш – накопитель в компьютер. Затем, перейдите туда, где находятся все жёсткие диски. Кликните один раз по флешке, правой кнопки мыши, чтобы выбрать из выпадающего меню функцию этой программы – добавить в архив.

Открывается управление архивом, где Вам надо нажать на кнопку установить пароль, и потом его прописать в указанном поле. (Рисунок 1).

Перед тем как подтверждать сохранение, не забывайте записывать пароли, чтобы их не забыть. После нажатия ОК, (два раза), начнется процесс создания пароля. Немного подождите, когда процесс закончиться и Ваша флешка будет со всей информацией перенесена в архив.

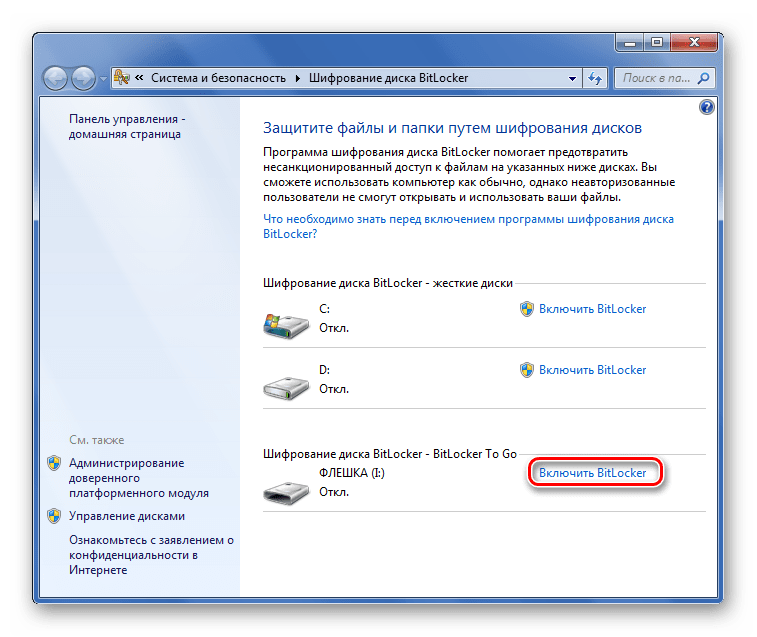

Bitlocker

Обычно программа Bitlocker встроена в систему Windows. Если конечно, Вы её не отключали, она поможет с лёгкостью запоролить данные на флешке. Для этого наведите курсор мышки на саму флешку. И нажмите на неё правой клавишей. Вам предоставят возможность выбрать данную программу. В списке она отображается, а затем после нажатия на программу установите любой пароль. Как видите, здесь всё достаточно просто.

CyberSafeTopSecret

Данная программа, сможет защитить Вашу флешку. Её можно скачать с сайта разработчиков и установить на компьютер. Она позволяет производить шифрование практически всех разделов жёстких дисков.

Чтобы установить пароль на флешку с помощью этой программы откройте её. Перед Вами откроется окно, где будет написано сообщение – перетащите файлы из проводника. Нажмите на это уведомление, чтобы в разделе проводника выбрать флеш накопитель. Ставите пароль и всё Ваша флешка зашифрована.

Хотел бы отметить, что эта программа платная, и подойдёт не для каждого пользователя.

USB Safeguard

Здесь установка пароля, будет происходить для новичка немного сложнее. Скачайте установочные файлы данной утилиты. Потом перенесите их с помощью мышки на флешку, чтобы там совершить все необходимые операции.

Запустите файл инсталлятор. Действуйте по инструкции, как указано в процессе установке. До того момента, где нужно будет ввести пароль два раза и написать подсказку для пароля. После чего подтвердите это действие и немного подождите. Последним этапом будет активация программы. Нажимаем на пункт activation и копируем код продукта. Далее вставляйте его туда, где требуют ввести этот ключ. Всё, вот таким способом устанавливается пароль на флешку.

Lockngo

Скачивайте Lockngo в Интернете. Установочный файл, сам по себе на компьютере не запускается, только на съёмных носителях. Его необходимо переместить на флешку. А там, уже запускаете саму программу.

Установки никакой нет, поэтому Вы пишите пароль, и нажимайте ОК, чтобы произошла блокировка всех файлов. Таким же способом, можно всё разблокировать. В бесплатной программе, Вы не сможете вводить пароли. Разве что после покупки платной версии.

Rohos Mini Drive

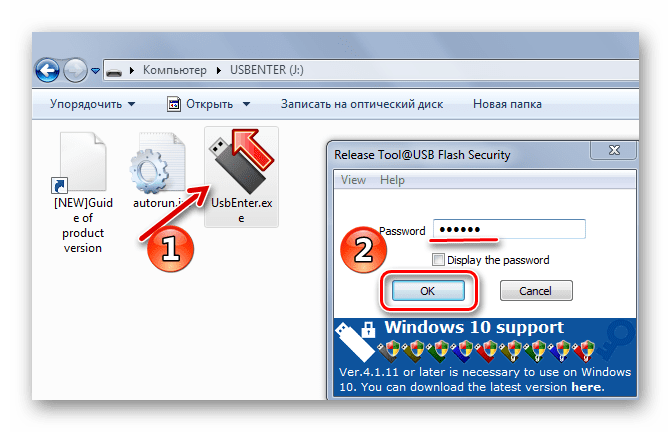

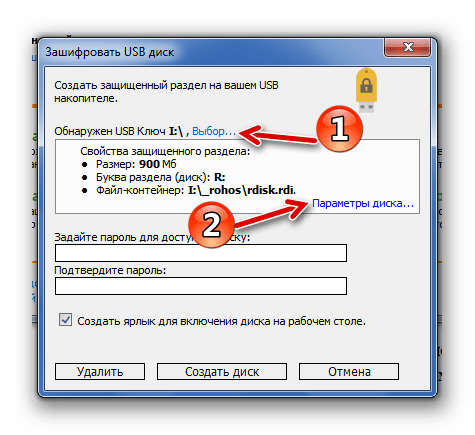

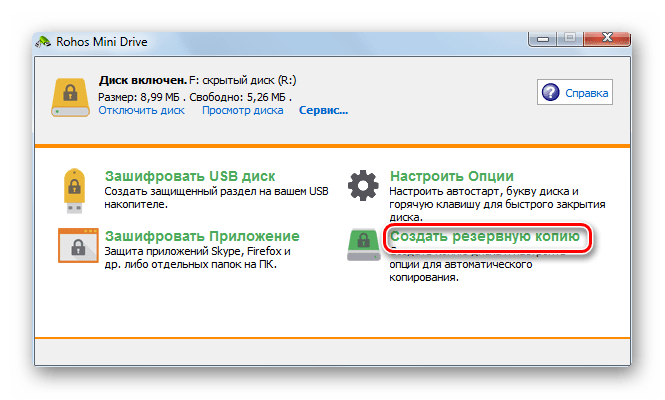

А вот эта программа, является абсолютно бесплатной. Вам не нужно вводить ключи активации, чтобы активировать её. Достаточно лишь установить и задать пароль для флешки. Когда она запуститься, найдите панели управления зашифровать USB – диск. (Рисунок 2).

И придумайте пароль, который защитить все данные на этом накопительном диске.

MyFolder

Данная программа, работает в нормальном режиме только в 32 – разрядных версиях операционной системы. Так, что перед скачиванием не забудьте посмотреть системные требования компьютера. Установка пароля происходит так. Запускаете программу, выбираете раздел, где настройки, и устанавливаете там диск флешки. Затем, ставите сложный пароль.

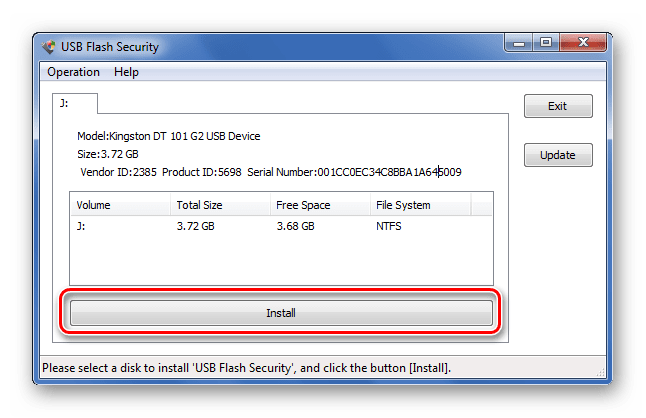

USB Flash Security

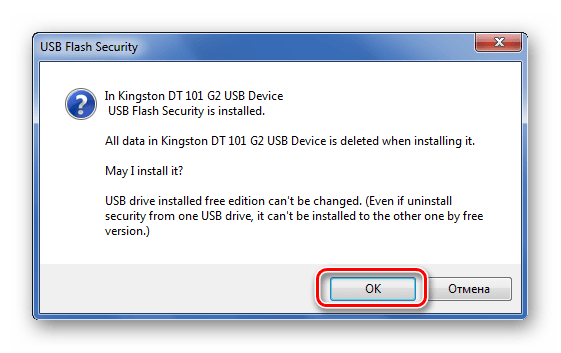

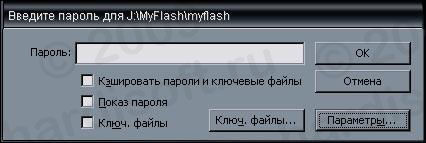

Как поставить пароль на флешку с помощью этого программного обеспечения? Когда она откроется в рабочем режиме, у Вас на компьютере уже должна быть подключена флешка. (Рисунок 3).

Нажмите Install, чтобы установить пароль для флешки.

TrueCrypt

Действие в этой программе, происходит таким же образом, что и в последующих программах. Для установки пароля, выбирайте из списка разделов жёсткого диска флешку, и нажимаете на функцию system, чтобы выбрать из меню change password. После этого, не забудьте сохранить все изменения.

Работа с зашифрованной флэшкой.

Теперь, если вытащить флэшку и вставить ее опять (при условии, что автозапуск с флэш-накопителей не отключен), система сама предложит «Смонтировать том TrueCrypt». Причем, наличие установленного на компьютере TrueCrypt не обязательно — флэшка уже содержит TrueCrypt, таким образом, флэшку можно открыть на абсолютно любом компьютере.

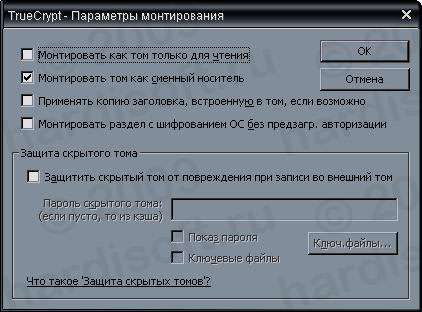

Если согласиться смонтировать том, то появится окно, запрашивающее пароль:

Если нажать кнопку «Параметры …», то станут доступны дополнительные опции:

«Монтировать как том только для чтения» — очень полезная опция, если вы вставляете флэшку в компьютер, в чистоте которого не уверены. В этом случае том будет подключен только для чтения, и ни один вирус не сможет пролезть в ваш зашифрованный контейнер.

Остальные параметры в данном случае нас не касаются.

Итак, после ввода правильного пароля, TrueCrypt подключит к системе шифрованный контейнер как съемный диск используя первую свободную букву диска. Теперь, с этим диском можно работать как с обычной флэшкой: копировать с/на него, открывать и работать, ну в общем, все как обычно. Шифрование и дешифровка осуществляются TrueCrypt «на лету», абсолютно прозрачно для пользователя. В системном трее (область панели задач возле часов, нижний правый угол экрана) появится иконка TrueCrypt

После того, как работа с накопителем закончена, достаточно нажать правой кнопкой мыши на иконке TrueCrypt в трее и выбрать пункт » Размонтировать «. После этого контейнер будет отключен от системы. Кстати, делать это не обязательно, если на флэшку не производилась запись. Тоесть, если вы только копировали данные с флэшки и ничего на нее не записывали, то ее можно просто вытащить, без всяких дополнительных манипуляций.

Стоит ли переходить с TrueCrypt на VeraCrypt

Эталонной программой, которая много лет позволяет очень надёжно шифровать файлы является TrueCrypt. Эта программа до сих пор прекрасно работает. К сожалению, в настоящее время разработка программы прекращена.

Её лучшей наследницей стала программа VeraCrypt.

VeraCrypt – это бесплатное программное обеспечение для шифрование дисков, она базируется на TrueCrypt 7.1a.

VeraCrypt продолжает лучшие традиции TrueCrypt, но при этом добавляет повышенную безопасность алгоритмам, используемым для шифрования систем и разделов, что делает ваши зашифрованные файлы невосприимчивым к новым достижениям в атаках полного перебора паролей.

VeraCrypt также исправила многие уязвимости и проблемы безопасности, обнаруженные в TrueCrypt. Она может работать с томами TrueCrypt и предлагает возможность конвертировать контейнеры TrueCrypt и несистемные разделы в формат VeraCrypt.

Эта улучшенная безопасность добавляет некоторую задержку только к открытию зашифрованных разделов без какого-либо влияния на производительность в фазе использования зашифрованного диска. Для легитимного пользователя это практически незаметное неудобство, но для злоумышленника становится практически невозможным получить доступ к зашифрованным данным, несмотря на наличие любых вычислительных мощностей.

Это можно продемонстрировать наглядно следующими бенчмарками по взлому (перебору) паролей в Hashcat:

Для TrueCrypt:

Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit Speed.Dev.#1.: 21957 H/s (96.78ms) Speed.Dev.#2.: 1175 H/s (99.79ms) Speed.Dev.#*.: 23131 H/s Hashtype: TrueCrypt PBKDF2-HMAC-SHA512 + XTS 512 bit Speed.Dev.#1.: 9222 H/s (74.13ms) Speed.Dev.#2.: 4556 H/s (95.92ms) Speed.Dev.#*.: 13778 H/s Hashtype: TrueCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bit Speed.Dev.#1.: 2429 H/s (95.69ms) Speed.Dev.#2.: 891 H/s (98.61ms) Speed.Dev.#*.: 3321 H/s Hashtype: TrueCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit + boot-mode Speed.Dev.#1.: 43273 H/s (95.60ms) Speed.Dev.#2.: 2330 H/s (95.97ms) Speed.Dev.#*.: 45603 H/s

Для VeraCrypt:

Hashtype: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit Speed.Dev.#1.: 68 H/s (97.63ms) Speed.Dev.#2.: 3 H/s (100.62ms) Speed.Dev.#*.: 71 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA512 + XTS 512 bit Speed.Dev.#1.: 26 H/s (87.81ms) Speed.Dev.#2.: 9 H/s (98.83ms) Speed.Dev.#*.: 35 H/s Hashtype: VeraCrypt PBKDF2-HMAC-Whirlpool + XTS 512 bit Speed.Dev.#1.: 3 H/s (57.73ms) Speed.Dev.#2.: 2 H/s (94.90ms) Speed.Dev.#*.: 5 H/s Hashtype: VeraCrypt PBKDF2-HMAC-RipeMD160 + XTS 512 bit + boot-mode Speed.Dev.#1.: 154 H/s (93.62ms) Speed.Dev.#2.: 7 H/s (96.56ms) Speed.Dev.#*.: 161 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit Speed.Dev.#1.: 118 H/s (94.25ms) Speed.Dev.#2.: 5 H/s (95.50ms) Speed.Dev.#*.: 123 H/s Hashtype: VeraCrypt PBKDF2-HMAC-SHA256 + XTS 512 bit + boot-mode Speed.Dev.#1.: 306 H/s (94.26ms) Speed.Dev.#2.: 13 H/s (96.99ms) Speed.Dev.#*.: 319 H/s

Как можно увидеть, взломать зашифрованные контейнеры VeraCrypt на несколько порядков сложнее, чем контейнеры TrueCrypt (которые тоже совсем не просты).

Полный бенчмарк и описание железа я публиковал в статье «hashcat + oclHashcat = hashcat».

Второй важный вопрос – надёжность. Никто не хочет, чтобы особо ценные и важные файлы и сведения были потеряны из-за ошибки в программе. Я знаю о VeraCrypt сразу после её появления. Я следил за её развитием и постоянно к ней присматривался. На протяжении последнего года я полностью перешёл с TrueCrypt на VeraCrypt. За год ежедневной работы VeraCrypt меня ни разу не подводила.

Таким образом, на мой взгляд, сейчас стоит переходить с TrueCrypt на VeraCrypt.

Защищенная флешка с аппаратным шифрованием данных

Данный вариант обеспечения защиты данных без использования каких-либо сторонних приложений предполагает приобретение в магазине USB-накопителя с аппаратным шифрованием данных. Принцип работы флешки такой:

- вставляете флешку в USB-разъем;

- вводите цифровой или буквенный код с помощью клавиатуры на корпусе юсб-флешки;

- работаете с файлами.

Если пароль введен неверно несколько раз, то информация на флешке становится недоступной для всех. Лидерами в производстве данных устройств можно считать Kingston и iStorage.

К плюсам данных флеш-накопителей можно отнести следующее:

- Невозможно считать вводимый пин-код с клавиатуры компьютера (ноутбука) с помощью шпионских программ.

- Пылевлагозащита данных устройств по классу IP57 (погружение в воду до 1 метра), IP58 (защита при погружении в воду до определенного давления).

- Возможность установки пин-кода разной сложности (от 7 до 15 символов).

- Возможность установки двух паролей. Пользовательский – при неправильном вводе кода определенное число раз происходит блокировка возможности ввода пароля. Т.е. флешку можно давать в пользование без риска потери доступа к информации. Админский – при неверном вводе данного пин-кода определенное число раз происходит полная блокировка данных.

- Автоматическое шифрование данных с помощью алгоритма AES (стандарт шифрования правительства США).

- Отсутствие потери скорости при передаче файлов с флешки на компьютер и обратно относительно обычных флеш-накопителей.

- Заливка внутренних элементов флешки эпоксидной смолой, что делает выпаивание микросхем памяти практически невозможным.

Что же можно отнести к минусам:

Минус всего один – это стоимость. Так, флешка объемом 16Гб будет стоить около 6000-7000 рублей, а объемом 32Гб 8000-10000. Но тут нужно еще подумать, ведь в современном мире информация стоит порой миллионы рублей.

Итак, сегодня мы рассмотрели два варианта назначения пароля на USB-накопитель без стороннего софта. Первый вариант подойдет лишь для пользователей седьмой Винды (версия максимальная). Второй вариант подойдет для абсолютно всех пользователей, не считая финансовую составляющую.

В следующей теме мы рассмотрим, как поставить пароль на флеш-накопитель с использованием специализированных программ для Виндоус.

Способы запаролить флешку

Для этих целей существует несколько хороших программ. Учтите, что не каждая из них может подойти для вашего накопителя, поэтому в случае неудачи с одним способом не следует пренебрегать попытками использовать другие утилиты.

Способ 1: USB Flash Security

Первым рассмотрим приложение, которое пусть и не на русском языке, но интуитивно понятно для рядовых пользователей.

- Запустите USB Flash Security.

- Вставьте флешку. В окне программы отобразиться модель устройства и прочая техническая информация.

- Нажмите кнопку «Install».

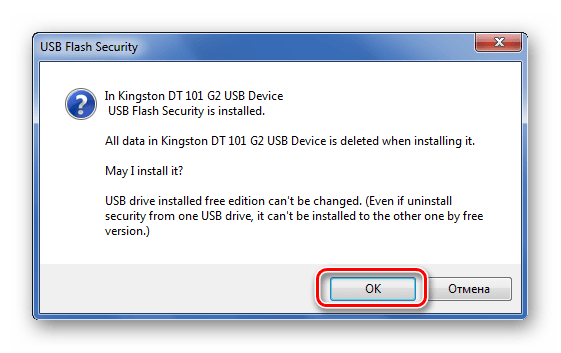

- Появится сообщение о том, что все файлы удалятся.

- В следующем окне введите и подтвердите пароль для накопителя, а также укажите подсказку («Hint»), чтобы в случае чего можно было его восстановить. После нажмите «ОК».

- Опять появилось предупреждение. Тут для согласия нужно поставить галочку и запустить процедуру.

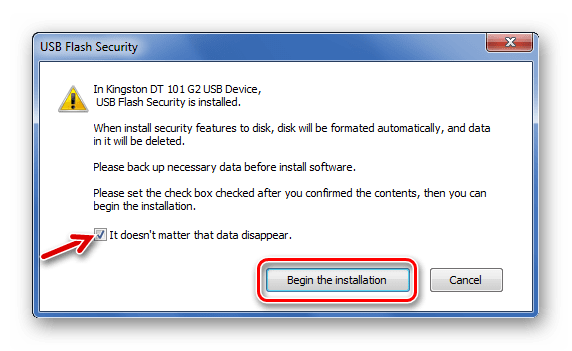

Много времени это не займёт. В итоге в списке съёмных носителей Ваша флешка будет называться «USBENTER» и не иметь информации о реальном объёме. На ней появится несколько новых файлов (ярлык можно удалить, остальное оставьте). Чтобы можно было спокойно ею пользоваться, запустите «UsbEnter.exe» и введите пароль.

Если извлечь флешку и снова вставить, то потребуется новый ввод пароля, чтобы отобразить её содержимое, а значит, защита работает.

Способ 2: Rohos Mini Drive

А с помощью этой программы можно защитить паролем не всю флешку, а создать на ней защищённый раздел, где будут храниться самые важные данные. Иными словами на ней появится «виртуальный сейф», который можно открыть с помощью пароля, а для доступа к другому содержимому его вводить не нужно.

- Запустите Rohos Mini Drive со вставленной в компьютер флешкой.

- Нажмите «Зашифровать USB-диск».

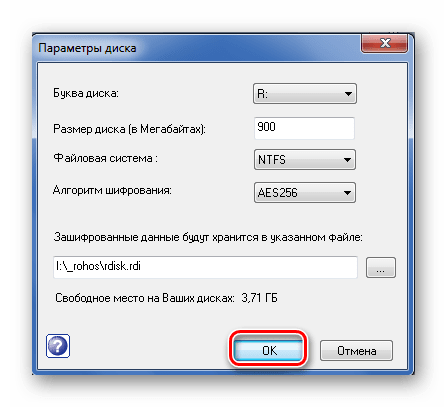

- В следующем окне для начала убедитесь, что выбрана нужная флешка и при необходимости укажите другую. Далее перейдите в параметры диска.

- Здесь можно указать букву нового диска, который появится на флешке, его размер, файловую систему, а тип шифрования предлагается только один.

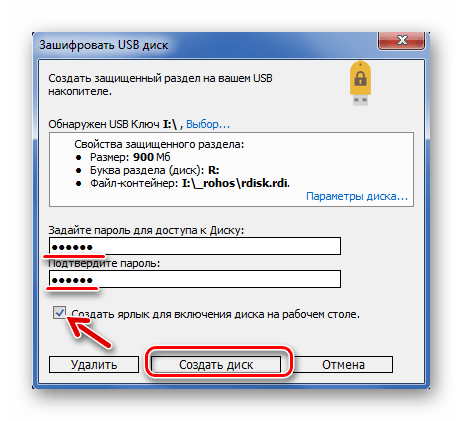

- Теперь впишите и подтвердите пароль. Если установить галочку напротив «Создать ярлык…», то в защищённый раздел можно будет переходить через ярлык на рабочем столе, конечно, если флешка вставлена в компьютер.

- Нажмите «Создать диск».

Длительность процедуры зависит от объёма, который будет занимать раздел. Но в целом установка пароля через Rohos занимает больше времени, чем в USB Flash Security.

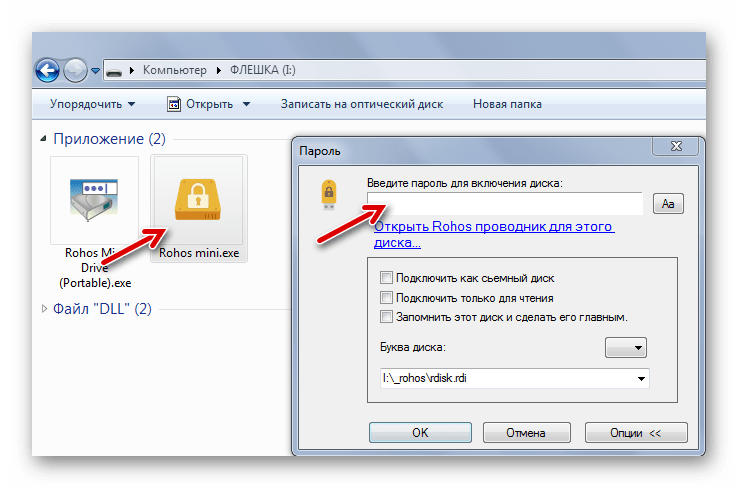

В защищённый раздел можно переходить как через приложение Rohos, так и запуская файл «Rohos mini.exe» в корне флешки (если программа есть на данном ПК) или «Rohos Mini Drive (Portable).exe» (если на ПК программа не установлена). В любом из случаев появится окно для ввода пароля.

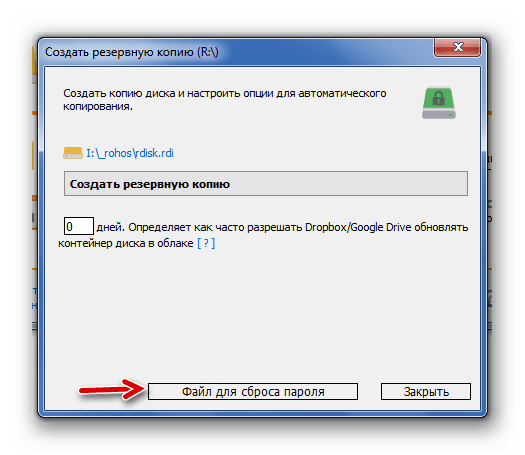

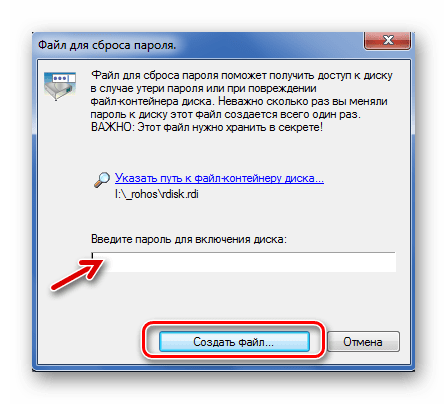

Не забудьте создать файл для сброса пароля, чтобы не потерять доступ к данным при его потере. Сделать это можно в разделе резервного копирования.

Здесь нажмите «Файл для сброса пароля».

Введите пароль от раздела и создайте файл, сохранив его на компьютере.

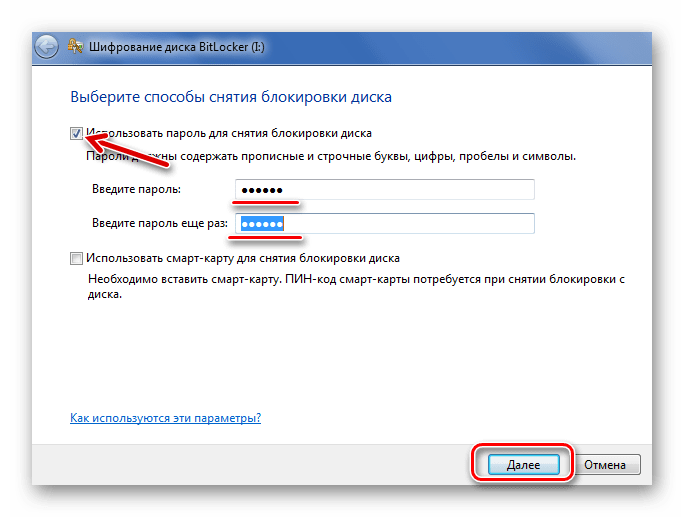

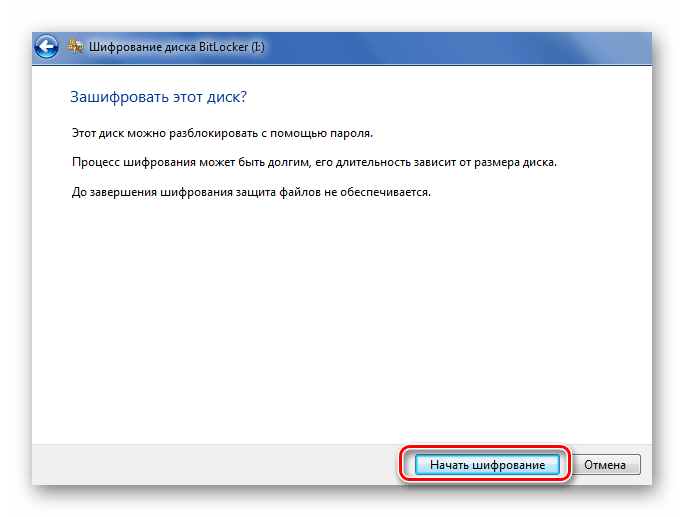

Способ 3: Bitlocker

Последний метод – это использование системной утилиты Bitlocker, которая, к сожалению, присутствует не во всех версиях Windows.

- Вставьте флешку.

- Введите в поиск слово «Bitlocker» и в результатах нажмите «Шифрование диска BitLocker».

- Включите Bitlocker на нужной флешке.

- Отметьте галочку на пункте «Использовать пароль…» и дважды его введите. Нажмите «Далее».

- Далее Вам будет предложено сохранить ключ восстановления в файле или распечатать его на принтере. Выберите подходящий вариант и нажмите «Далее».

- В следующем окне останется нажать кнопку «Запустить шифрование».

На шифрование через Bitlocker уходит больше времени по сравнению со сторонними программами.

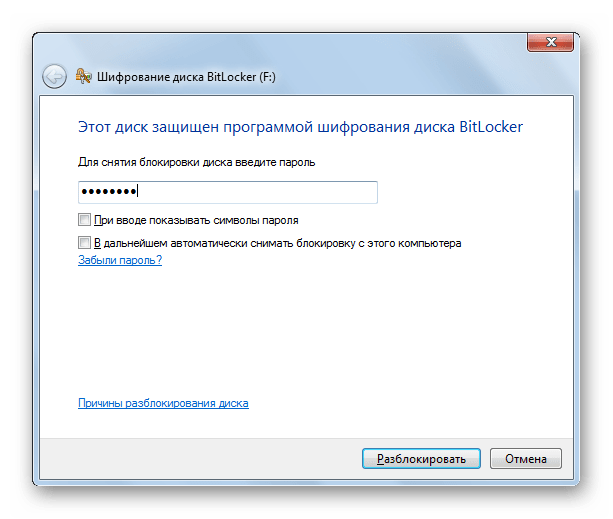

Теперь, когда накопитель будет вставляться в компьютер, сразу высветится сообщение о необходимости ввести пароль.

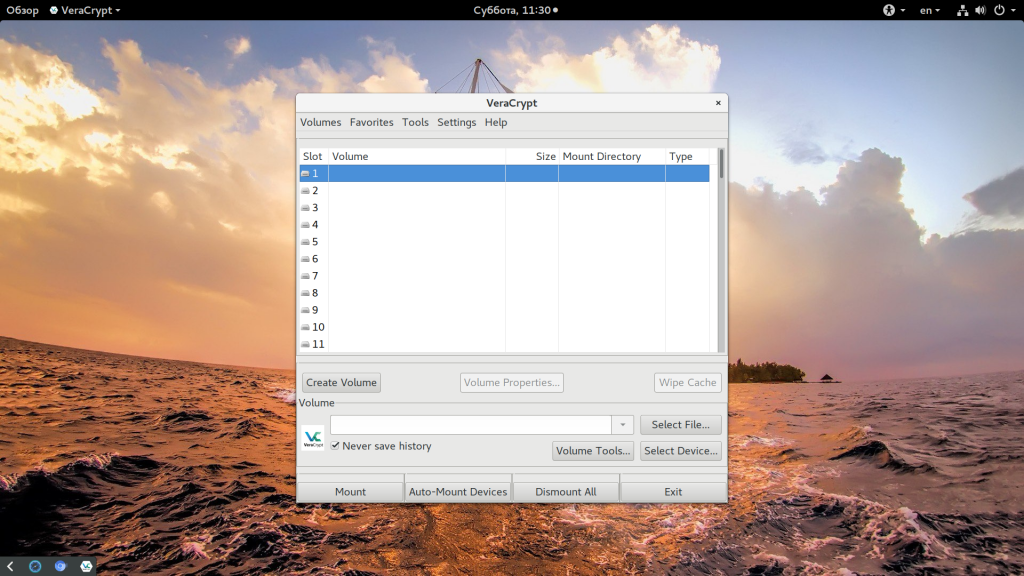

Шифрование флешки Linux

Теперь, когда утилита VeraCrypt установлена в системе, вы можете выполнять шифрование флешки linux или любых других носителей. Перед тем как начать отключите все USB накопители. Этот процесс сотрет все данные на флешке. Пусть нужный накопитель будет подключен но размонтирован.

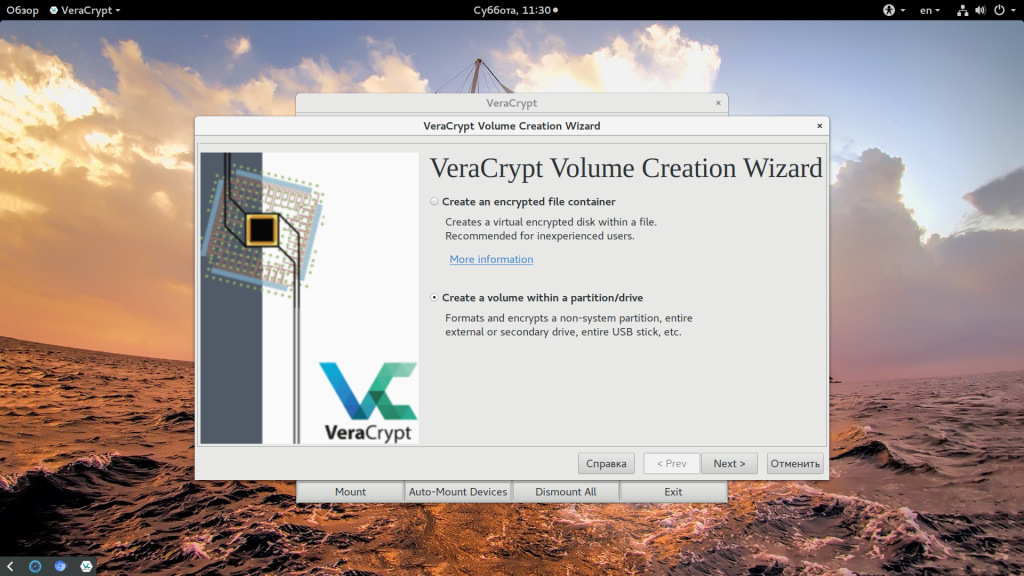

Шаг 1. Создание раздела

Когда вы в первый раз запустите VeraCrypt, вы увидите простое окно со списком всех устройств, которые можно подключить. Это не реальные жесткие диски, это просто места, куда вы можете подключить зашифрованный раздел. Но это потом. Сейчас нажмите кнопку «Create Volume»:

Шаг 2. Выбор типа раздела

Здесь вы можете создать шифрованный контейнер в файле или же зашифровать целый раздел. Для шифрования флешки нам нужно выбрать второй пункт:

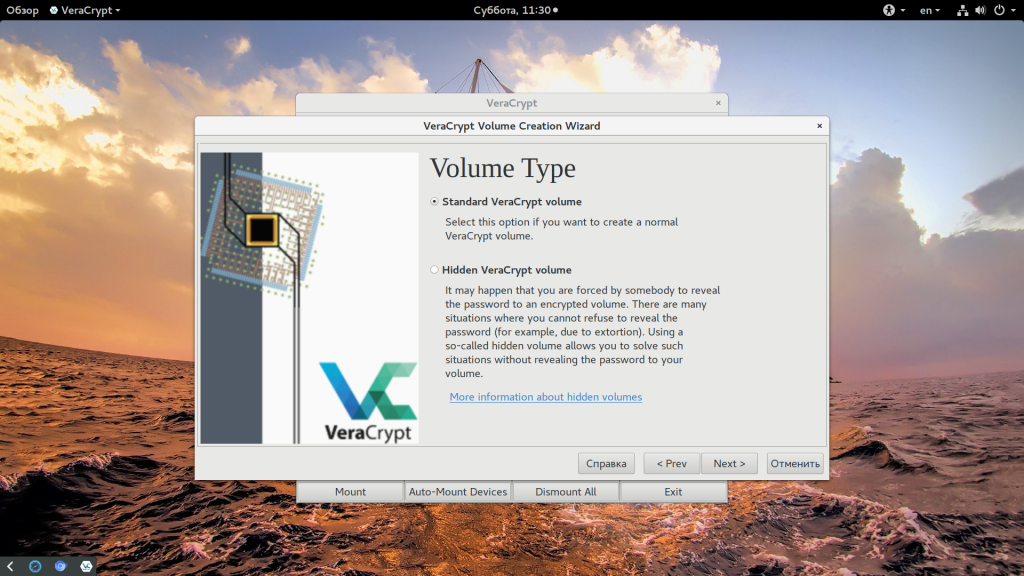

Шаг 3. Обычный или скрытый

В следующем окне мастера можно выбрать тип раздела, который будет размещен на флешке — обычный или скрытый. Скрытые разделы нельзя увидеть если вы не знаете, что они там есть. Такие разделы добавляют дополнительный уровень безопасности, но вам придется помнить где они расположены.

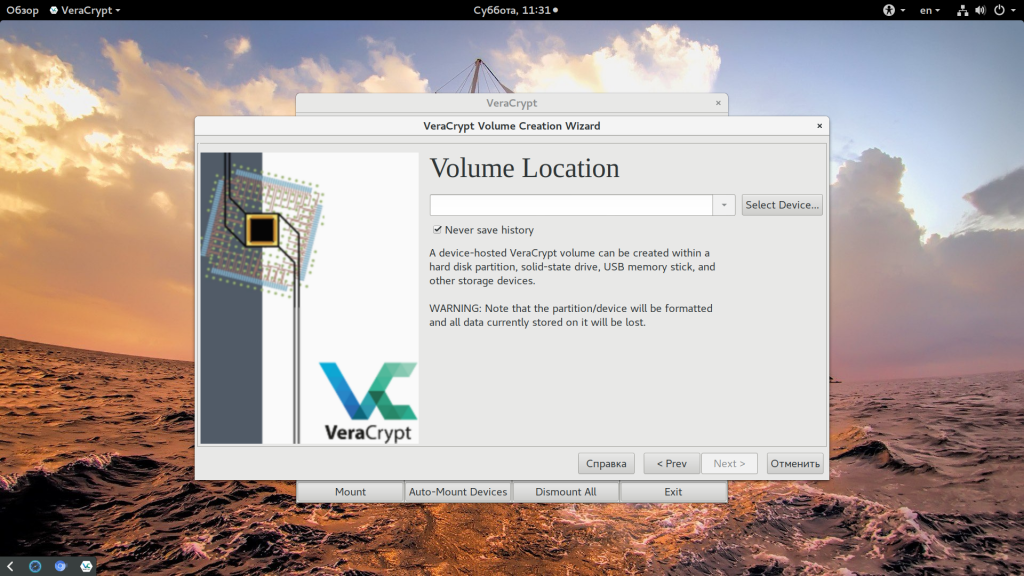

Шаг 4. Выбор USB

Дальше вам нужно выбрать USB устройство, которое вы хотите зашифровать. Выберите его из списка доступных устройств:

Также, вы можете шифровать все устройство или только один раздел на нем. Просто выбирайте на раздел на устройстве, а само устройство.

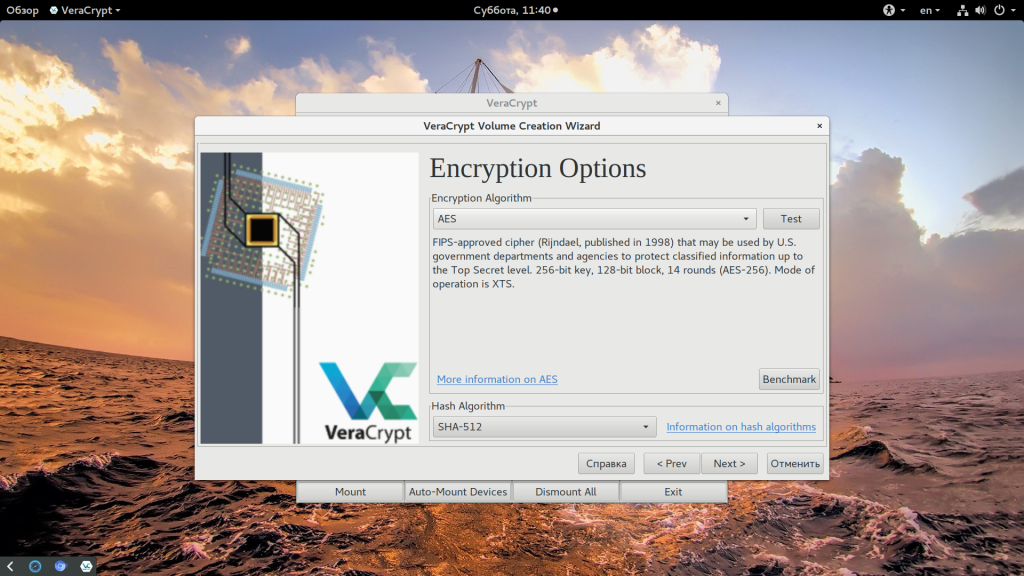

Шаг 5. Выберите метод шифрования

На следующем этапе нужно выбрать какой алгоритм будет использоваться для шифрования. Это очень важный шаг. На данный момент для максимальной безопасности достаточно выбрать AES и SHA512.

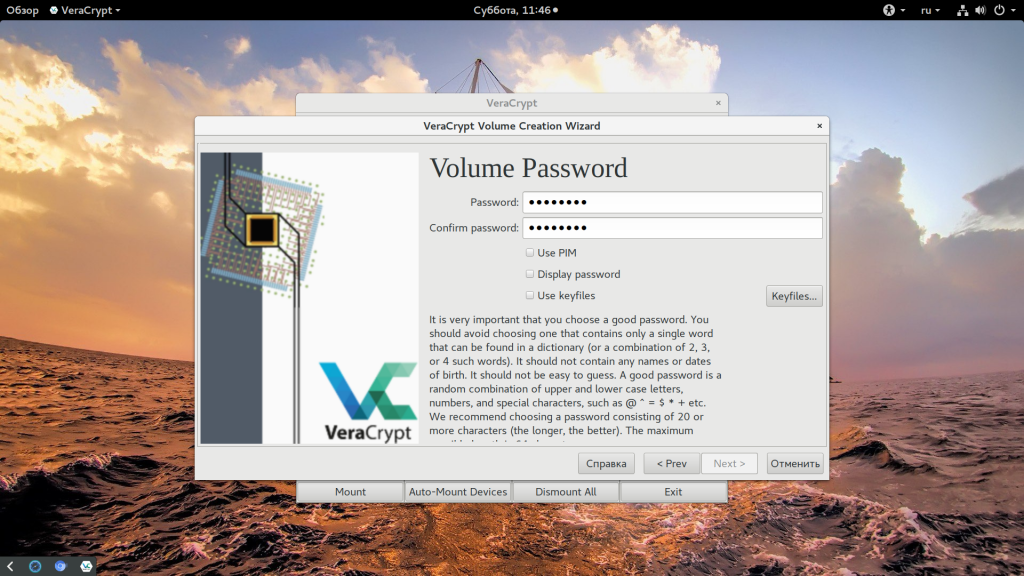

Шаг 6. Создание пароля

Пароль необходим чтобы только вы могли получить доступ к вашему диску. Вам нужно выбрать такой пароль, чтобы сохранить баланс между безопасностью и запоминаемостью. Идеальный — сложный пароль из букв, цифр и символов. Но если вы забудете этот пароль, ваши данные будут утеряны навсегда.

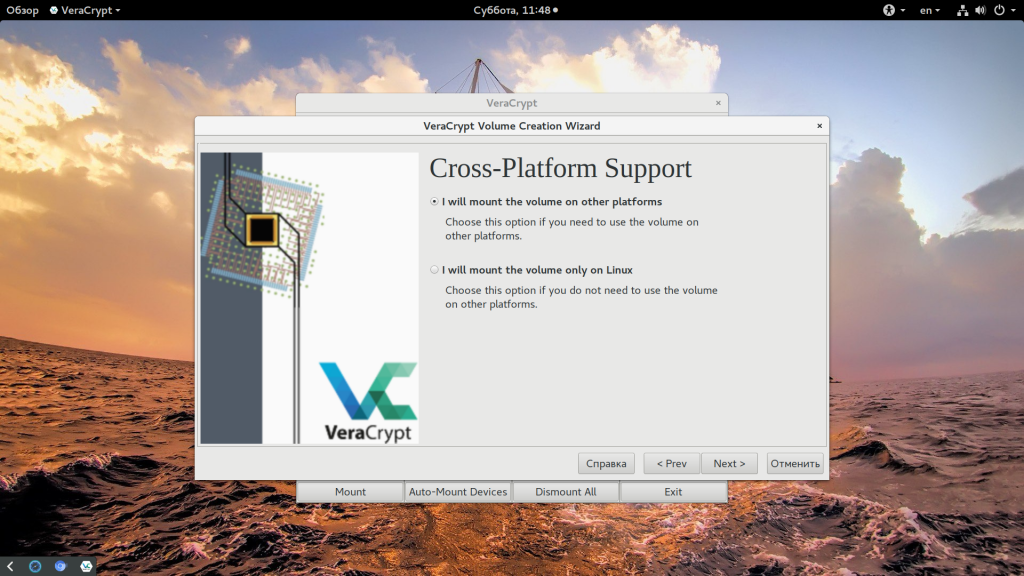

Выберите будет ли флешка использоваться только в Linux или ее можно будет подключать в других системах:

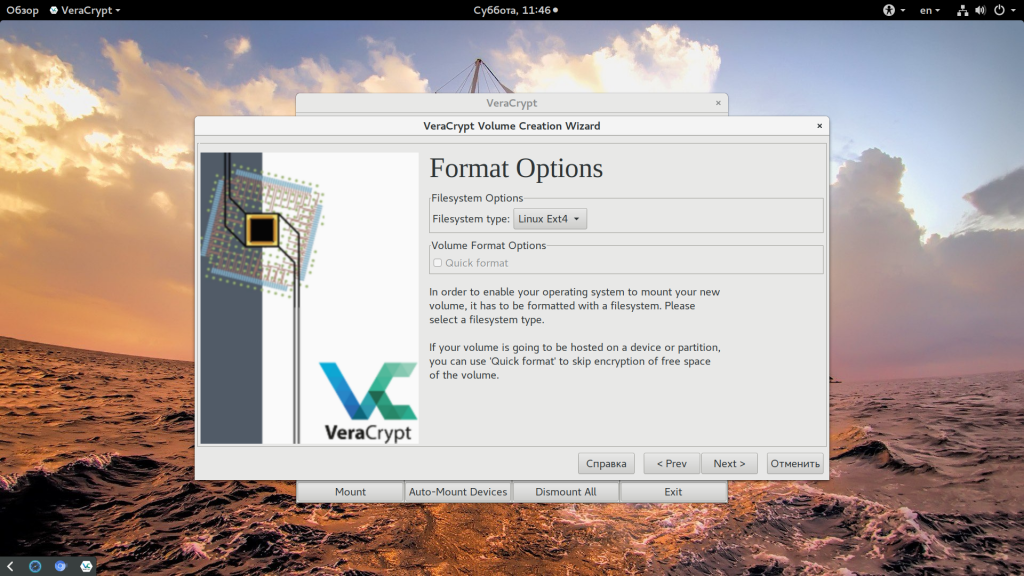

Шаг 8. Форматирование

Последний шаг — это выбрать файловую систему для шифрованного раздела и отформатировать его:

По умолчанию установщик предлагает использовать файловую систему FAT, но если вы хотите хранить большие файлы, более 4 Гб, то вам нужно выбрать Ext4 для Linux или NTFS для Windows.

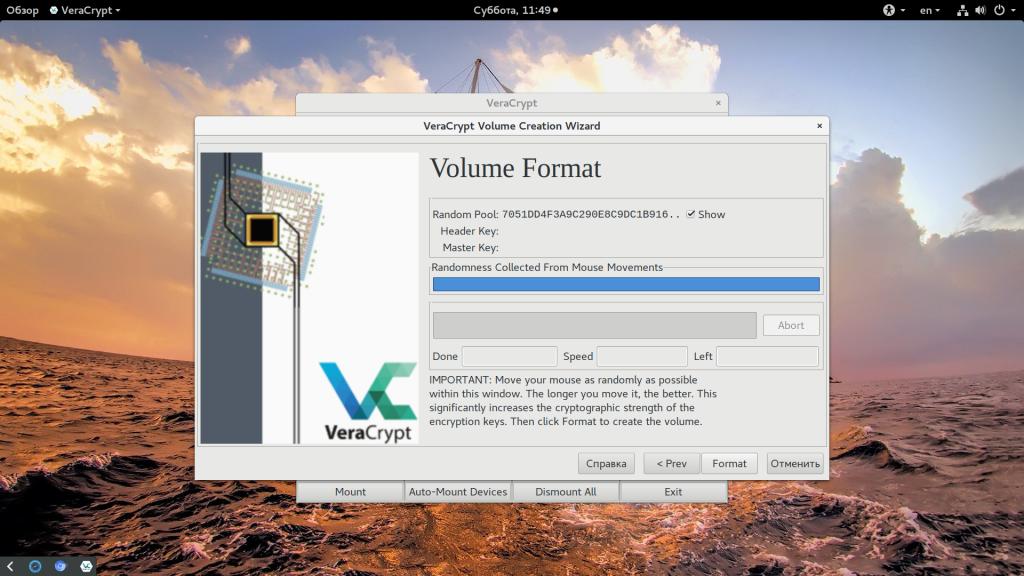

Для получения большего количества случайных событий во время шифрования подвигайте мышкой в окне программы пока не заполниться синий индикатор.

BitLocker Windows

Шифрование BitLocker предназначено для защиты информации, хранимой на стационарных и переносных накопителях компьютеров с Windows, и является частью самой операционной системы. Технология очень надежна и необременительна для пользователя, но реализована не во всех, а только в серверных, профессиональных, корпоративных и максимальных редакциях системы. И в этом, пожалуй, ее самый весомый недостаток. На ПК, где установлена, например, Windows Home, открыть зашифрованный диск не получится никак. А средств для отдельной установки Битлокер в домашние ОС Microsoft не предлагает.

Использование BitLocker для защиты флешек оправдывает себя лишь тогда, когда вы собираетесь работать с ними на машинах с вышеупомянутыми версиями Windows, а также под Linux и Mac OS X. Для двух последних систем существует разработанная энтузиастами утилита DisLoker, которая позволяет открывать и просматривать зашифрованные накопители, но не дает возможности их шифровать.

Как защитить USB-устройство с помощью BitLocker:

- Подсоедините флешку к ПК и откройте список дисков в проводнике Windows (зайдите в папку «Компьютер»).

- Откройте контекстное меню флешки и выберите опцию «Включить BitLocker».

Первое, что система вам предложит, это выбрать способ разблокировки носителя. Для домашних пользователей единственный подходящий вариант — пароль. Введите его в указанное поле, повторите и нажмите «Далее».

Следом определите, как вам удобнее хранить ключ восстановления, который понадобится для доступа к данным в случае утраты пароля.

Дальше укажите, какую часть накопителя следует шифровать.

В следующем окошке выберите режим шифрования. Переносным дискам, которые будут использоваться в разных версиях операционных систем, подойдет режим совместимости.

Последним шагом подтвердите свое намерение — нажмите «Начать шифрование».

Операция шифрования продлится несколько минут, после этого содержимое флеш-накопителя будет доступно только по паролю. Каждый новый объект, который вы сохраните на нем, также будет автоматически зашифрован.

Сильные стороны BitLocker — это очень устойчивый ко взлому алгоритм, отсутствие необходимости устанавливать сторонний софт и простота применения. Недостатки — невозможность зашифровать отдельный файл или папку по выбору пользователя (только раздел или весь накопитель целиком) и ограниченная область использования.

Форматирование флэш-накопителя.

Все. Теперь приступаем к приготовлению нашей защищенной флешки. Если на флэшке есть какая-либо информация — сохраням ее на жестком диске. Затем, для верности, форматируем флэшку. Тип файловой системы при форматировании значения не имеет, но я рекомендую NTFS. Почему NTFS? Да потому что потом, с помощью настроек безопасности можно будет защитить накопитель от вирусов, которые постоянно пытаются прописаться в автозагрузку и создают на нем кучу своих файлов.

Итак, форматируем флэшку. Открываем «мой компьютер», кликаем на флэшке правой кнопкой мыши и в контекстном меню выбираем пункт «Форматировать…». В открывшемся окне форматирования выбираем NTFS в списке «Файловая система». Больше ничего не трогаем и жмем «Начать». Ждем пока система напишет «Форматирование завершено» и переходим к следующему пункту.

Использование зашифрованной флешки

Если после шифрования флешки вы зайдёте в «Мой компьютер» и посмотрите на эту флешку, вы увидите, что она разспознаётся как неотформатированная флешка.

Для всех остальных программ флешка будет распознаваться как неотформатированная

Для всех остальных программ флешка будет распознаваться как неотформатированная

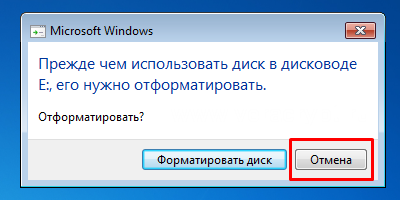

Если вы попытаетесь просмотреть содержимое зашифрованной флешки, Проводник предложит вам отформатировать её.

Использовать зашифрованную флешку без ввода пароля бессмысленно

Использовать зашифрованную флешку без ввода пароля бессмысленно

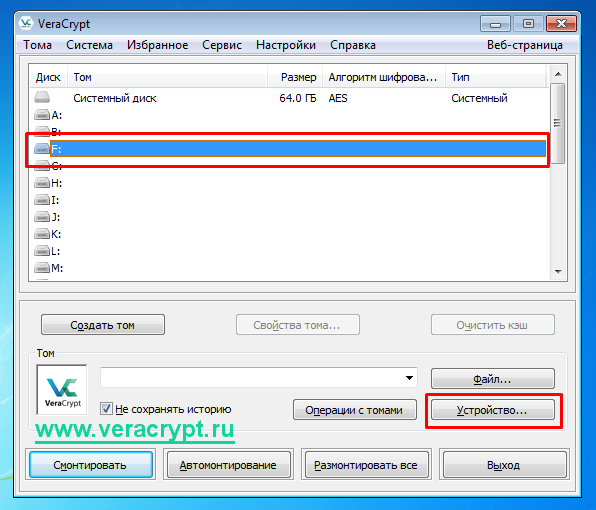

Для того, чтобы пользоваться зашифрованной флешкой, перейдите в главное окно программы VeraCrypt. Затем выберите свободную букву для монтирования флешки и нажмите кнопку «Устройство…»

Выберите букву диска для подключения расшифрованной флешки

Выберите букву диска для подключения расшифрованной флешки

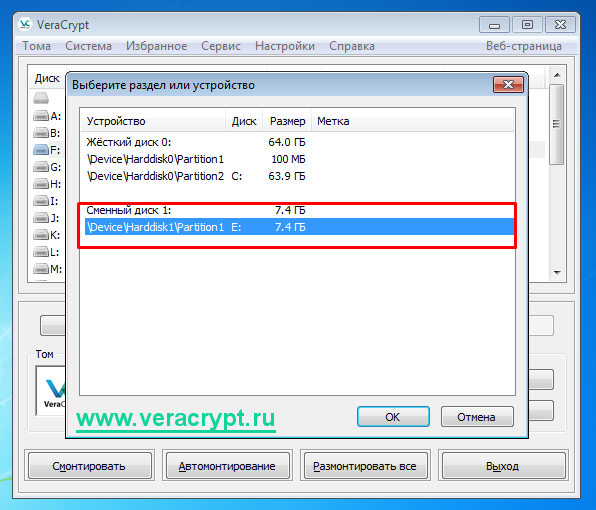

Откроется меню со списком доступных накопителей. Выберите зашифрованную флешку и нажмите «ОК».

В списке устройств выберите флеш-накопитель

В списке устройств выберите флеш-накопитель

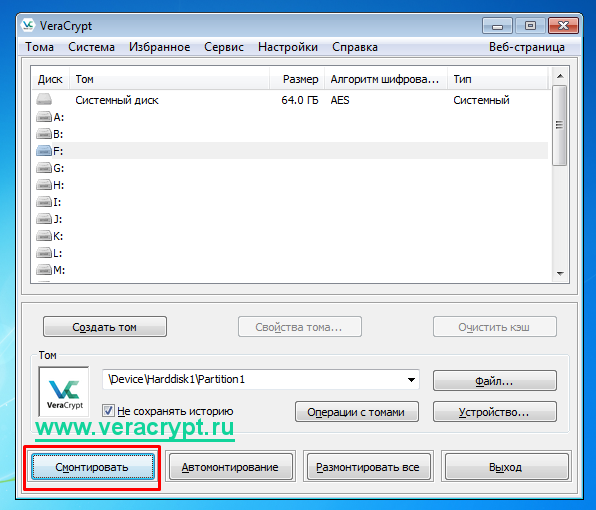

Вы возвратитесь снова в главное меню программы. Нажмите кнопку «Смонтировать»

После выбора флешки нажмите «Смонтировать»

После выбора флешки нажмите «Смонтировать»

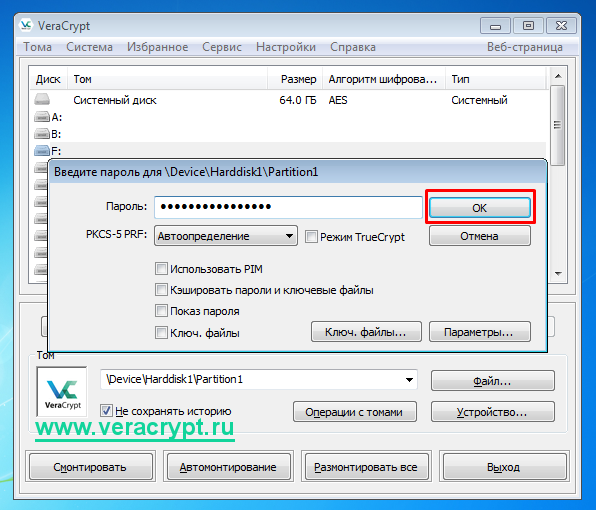

Теперь введите пароль для расшифрования данных на флешке.

Введите пароль для расшифрования флешки

Введите пароль для расшифрования флешки

После того, как вы ввели пароль, подтвердите свой ввод нажатием на кнопку «ОК».

Нажмите «ОК»

Нажмите «ОК»

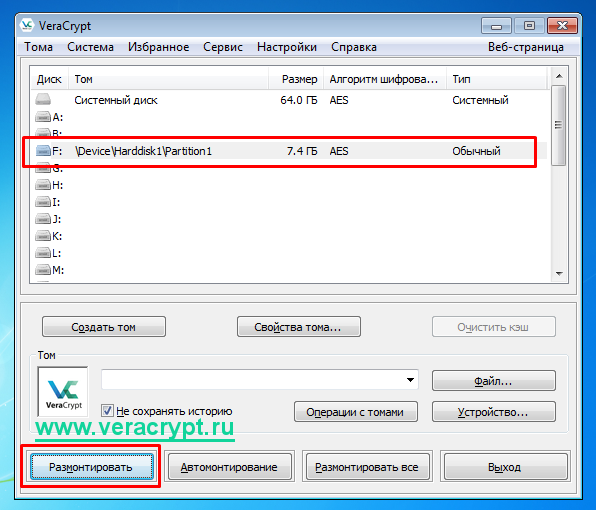

После того, как вы ввели правильный пароль, вы увидите появившийся локальный диск. На этом диске будут находиться все ваши данные, к которым вы будете иметь доступ до тех пор, пока флешка остаётся смонтированной.

Расшифрованный том успешно смонтирован

Расшифрованный том успешно смонтирован

Появится локальный диск с вашими данными

Появится локальный диск с вашими данными

После окончания работы с зашифрованными данными на флешке, выберите флешку в списке устройств и нажмите кнопку «Размонтировать». После этого никто не прочитает ваши данные, не зная пароля.

Нажмите «Размонтировать»

Нажмите «Размонтировать»

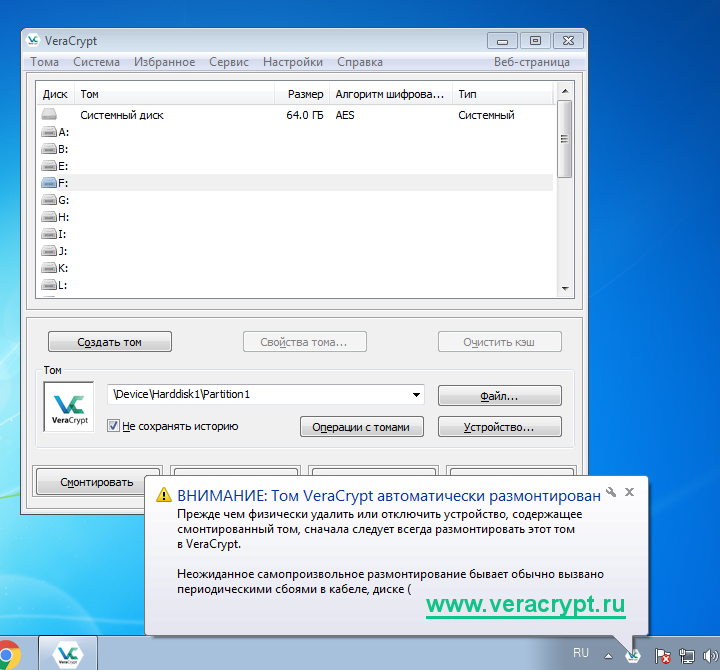

После того, как вы размонтировали флешку, пропадёт локальный диск и никто не сможет прочитать ваши зашифрованные данные.

После размонтирования флешка будет снова нераспознанной

После размонтирования флешка будет снова нераспознанной

Обратите внимание: всегда размонтируйте том VeraCrypt, прежде чем физически извлечь флеш-накопитель из компьютера. Иначе зашифрованные данные на флешке могут повредиться и весь том будет непригодным для расшифрования

Всегда размонтируйте том VeraCrypt перед извлечением флешки из компьютера

Всегда размонтируйте том VeraCrypt перед извлечением флешки из компьютера

В случае, если вы вставили зашифрованную флешку в компьютер, Windows может предложить вам отформатировать флеш-накопитель. Не нужно этого делать, так как в этом случае вы потеряете свои зашифрованные данные!

Не нужно соглашаться на форматирование флешки средствами Windows

Не нужно соглашаться на форматирование флешки средствами Windows

Восстанавливаем доступ к Flash

Что делать, если вы не можете вспомнить свой пароль? В сети можно найти множество приложений, обещающих быстрый результат и мгновенный подбор пин-кода, вот только не стоит сильно доверять таким предложениям. Некоторые программы могут быть вредоносными. Есть еще вариант – поискать человека, которые сможет взломать или совсем убрать шифрование. Но лучше всего подбирать такой пароль, который вы сможет быстро вспомнить.

Достаточно часто пользователи работают с флешками MicroSD. Их используют в мобильных устройствах, фотоаппаратуре, планшетах. На такой накопитель также ставят пароль через меню девайса. Если поставить такую карту памяти в какое-то другое оборудование, то будет запрошен пин-код, без него восстановление доступа, без потери содержимого, не получится.

В последнее время стали популярны устройства, названные «анлокерами». Стоимость их достаточно высока – около десяти-двадцати долларов. Они помогают снять защиту и отформатировать флешку. Данные восстановить после этого уже не получится, но накопителем вы сможете пользоваться дальше. Если нет смысла в покупке такого девайса, можете обратиться к специалисту.

Надеюсь, после этой статьи у вас не возникнет вопрос, как поставить пароль на флешку, и вы сможете после ее прочтения поставить свою надежную комбинацию. Еще один совет – позаботьтесь о безопасности своих данных заранее и не делайте слишком запутанный пин-код, чтобы при необходимости вы могли сразу его ввести. Вы когда-нибудь ставили защиту на свой накопитель? Если да, то, каким вариантом пользовались? Оставляйте комментарии и подписывайтесь на обновления блога, чтобы не пропустить массу интересного.

Как зашифровать флешку usb: truecrypt

Шифрование флешки с помощью TrueCript выполняется просто, поскольку программа имеет понятный интерфейс, но чтобы ей пользоваться, необходимо установить русификатор. После загрузки программы с официального сайта выбирается требуемый вариант установки: обычный или портативный.

рис.1. Выбирается обычный вариант загрузки

После чего необходимо загрузить русификатор, поскольку программа поддерживает только английский язык. Загруженный файл надо разархивировать. По умолчанию он будет на системном диске: C:\ProgramFiles\TrueCrypt. В USB разъем компьютера устанавливается флешка, на которой будет находиться закодированная информация. Если на накопителе уже записаны данные, их нужно скопировать на жёсткий диск так как в процессе создания контейнера, накопитель форматируется и данные удаляются.

рис.2. Далее нажимается кнопка «Создать том»

рис.3. В новом окне задаётся параметр «Создать зашифрованный файловый контейнер»

рис.4. Далее открывается окно, в котором выбирается тип тома

Чтобы защитить данные на флешке можно выбрать обычный том, но шифрование документов по высокому уровню подразумевает организацию двухступенчатой системы кодировки, когда внутри закрытого файла создаётся ещё более секретный файл и используются два пароля. Для такого кодирования используется скрытый том.

рис.5. Шифрование данных на флешке осуществляется с помощью алгоритма AES, который считается одим из лучших, поэтому менять его, нет смысла

Нажимая кнопку «Далее» нужно переходить к окнам и выполнять требуемые действия.В окне указывается размер тома, который нужно сделать менше чем объём флешки, чтобы на свободное место записать саму программу кодирования. Это понадобится, если закодированную информацию потребуется считать на другом компьютере.

рис.6. Затем задаётся пароль, который нужно сделать достаточно сложным

рис.7. Следующая операция, это форматирование тома

- Если объём твердотельной памяти составляет более 4 Гб, то в качестве файловой системы нужно указать NTFS. При меньших объёмах этот параметр не имеет значения.

- После этого закодированный массив информации готов. Осталось создать автозапуск флешки, в результате которого при установке носителя на другой компьютер, будет запускаться программа TrueCrypt и после запроса пароля и правильного ввода, можно расшифровать флешку и работать с ней.

рис.8. Для того чтобы организовать автозапуск нужно нажать кнопку «Сервис» и открыть окно «Настройка переносного диска TrueCrypt»

Надо прописать путь к флешке и настроить автозапуск. Сменный носитель готов к использованию на постороннем устройстве.

Данная программа позволяет защитить флешку от копирования файлов и расшифровать флешку для работы с закрытой информацией.

USB_Tool 1.3

Разработчик: AoN (А.Ю. Шабалин). Размер дистрибутива: 675 Кбайт. Условия распространения: Freeware. Веб-сайт:

По умолчанию программа USB_Tool не ведет лог выполненных защитных мероприятий, но вы можете активизировать этот параметр в ее «Опциях». Достоинством этого приложения является то, что оно позволяет реанимировать большой список параметров и сервисов ОС Windows в случае вирусной атаки. В его меню «Настройка ОС / Восстановление ОС» вы сможете буквально одним щелчком мыши вернуть возможность пользоваться стандартной функцией «Восстановление системы», а также штатным установщиком приложений Windows Installer в случае их утраты под воздействием вредоноса. По силам программе USB_Tool восстановить опцию загрузки системы в «Безопасном режиме», а также видимость скрытых файлов, если эти и многие другие системные опции будут заблокированы в результате вирусной атаки

Предусмотрен и режим «Быстрого восстановления», пользоваться которым нужно осторожно

Равно как и возможностью отключения некоторых функций майкрософтовской системы, дабы ими не смог воспользоваться злоумышленник. В частности, на закладке «Настройка ОС» вы можете запретить открытие «Редактора реестра», «Диспетчера задач», контекстного меню Проводника и отказаться от много другого, что грозит стать средством воздействия на систему со стороны хакеров. По той же причине при содействии команд в разделе «Поддержка устройств USB» отключите, если в том возникнет необходимость, съемные диски, аудиоустройства и принтеры.

Собственно, главная задача USB_Tool, как следует из ее названия, и есть обеспечение безопасности ПК при использовании такого рода носителей цифровых данных. Хотя по умолчанию контролирует она на всякий случай и стационарные диски тоже. Если данная программа обнаружит подозрительный autorun.inf, то сразу же предложит его удалить. Можно, хотя и нежелательно, отказаться от обращений, выбрав «Автоматическую обработку». В этом случае утилита сама в соответствии с заданными вами в «Опциях» параметрами удалит или переименует сомнительный объект. Разрешается также задать вариант «Пропустить», но его активизация равносильна отказу от защиты от autorun-вирусов, что делать, естественно, не следует. Не стоит и отказываться от функции создания в «Карантине» резервной копии стираемого autorun.inf. Она пригодится, если будет удален совершенно безобидный его вариант, которым вы хотели бы пользоваться.

Если же режим автозапуска не нужен, откажитесь от него нажатием кнопки «Применить» в нижней части окна на странице «Иммунизация». Второй вариант доступен в верхней половине этой закладки — там пользователю предлагается заблокировать саму возможность появления в корневом каталоге дисков файла autorun.inf. Для этого, как и вышеупомянутая программа Ninja Pendisk!, USB_Tool создаст неудаляемый каталог с соответствующим названием. Подготовить его утилита может и на локальных, и на съемных носителях. При необходимости от этого вида защиты и отключения автоматического запуска файлов вы можете отказаться, воспользовавшись кнопками «Отменить». Делать это, понятно, не стоит, поскольку ПК окажется незащищенным от autorun-вредоносов.

Настройка TrueCrypt для запуска с флэшки.

Тут все еще проще: в главном окне TrueCrypt заходим в меню «Сервис» и выбираем пункт «Настройка переносного диска». В окне «Настройка переносного диска TrueCrypt» в блоке «Файловые параметры» жмем кнопку «Обзор» и выбираем нашу флешку (не папку с контейнером, а именно корень флэшки).

В блоке «Настройка автозапуска (файл autorun.inf)» ставим переключатель в позу «Автомонтирование тома TrueCrypt (указанного)», жмем кнопку «Обзор», и выбираем на нашей флэшке тот самый шифрованный контейнер, который мы делали. Далее, поставим галочку «Открыть смонтированный том в окне Проводника». Вообще, рулежка переключателями — на ваш выбор, я лишь предлагаю оптимальный вариант.

Жмем «Создать».

После надписи «Переносной диск TrueCrypt успешно создан…» можно расслабиться и насладиться делом рук своих. Если все сделано так, как у меня, то на флэшке будет следующее содержимое: папки «MyFlash» и «TrueCrypt» и файл autorun.inf