Что такое IP-адрес и как он связан с открытыми портами

Когда устройство отправляет или получает данные через сеть, эти данные разделяются на пакеты. Каждый пакет содержит IP-адрес отправителя и получателя, чтобы сетевые устройства знали, кому отправлять данные и откуда их получить.

Открытые порты, с другой стороны, используются для идентификации конкретных служб или приложений, работающих на устройстве. Каждая служба или приложение, требующие соединения с сетью, используют свой уникальный номер порта, чтобы позволить другим устройствам установить связь с этими службами или приложениями.

IP-адрес и открытые порты связаны таким образом, что IP-адрес указывает на конкретное устройство в сети, а открытые порты указывают на службы или приложения, доступные на этом устройстве.

Определение открытых портов по IP-адресу позволяет узнать, какие службы или приложения доступны на конкретном устройстве, а также предоставляет информацию о безопасности сети, так как некоторые открытые порты могут быть уязвимыми для взлома или злоумышленников.

Встроенные утилиты Windows

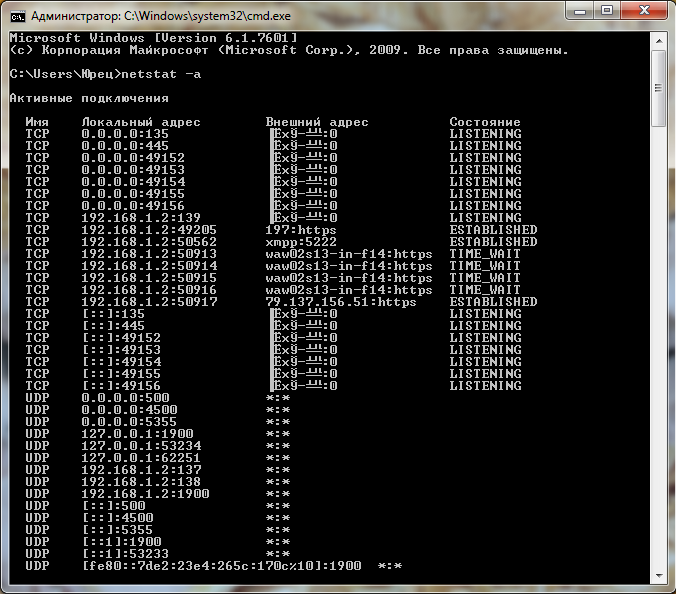

Есть возможность решить вопрос с открытыми и закрытыми соединениями и с помощью уже встроенных в систему утилит. Одной из них является netstat, запустить которую можно следующим образом:

1Открыть командную строку (введя в строке поиска cmd или через меню ПУСК);

2В открывшемся окне ввести команду netstat –a (обязательно должен быть пробел после команды netstat);

3Просмотреть список работающих соединений.

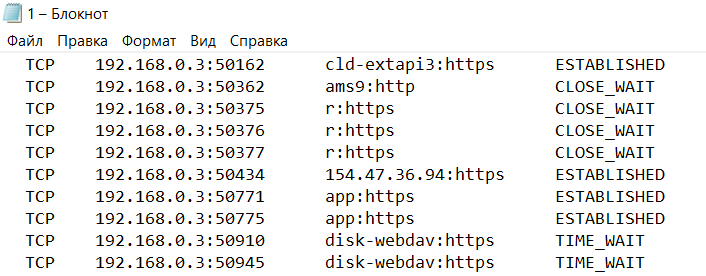

Номер порта указан после двоеточия. (Для примера: Самая первая строка: 0.0.0.0:135 (Порт — 135))

Рис. 7. Использование утилиты netstat.

Показанные на экране порты являются открытыми. Соответственно, если нужного соединения в списке нет, значит, оно закрыто.

Этот же способ определения соединений действует и в других системах – в том числе, и на ОС Линукс.

Как осуществлять проверку

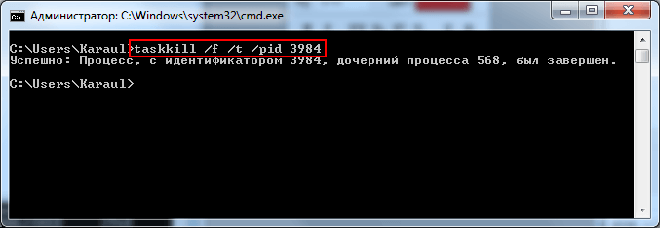

Просмотрев поочередно все процессы, специалист может выявить подозрительную активность и закрыть доступ к лишним портам или удалить приложение, которое инициирует запуск процесса.

Конкретные рекомендации обычным пользователям дать в этом случае не получится, так как набор работающих процессов и приложений у всех индивидуален. Но в некоторых случаях каждый может попробовать завершить работу подозрительного процесса и посмотреть, как это повлияет на работу компьютера.

taskkill /f /t /pid 3984

- /f — принудительное завершение;

- /t — завершение дочерних процессов;

- /pid — идентификатор процесса.

В примерах был обнаружен процесс «daemonu.exe» с PID 3984, который отвечает за обновление драйверов «NVIDIA». Угрозы не представляет и будет перезапущен после перезагрузки операционной системы

Как проверить, открыт ли порт для подключения

Порты присутствуют у всех сетевых устройств, включая маршрутизаторы и роутеры, поэтому при анализе среды важно понимать, какой именно узел проверяется. На этом отчасти основаны системы безопасности, когда ради блокировки вероятных хакерских атак закрываются все свободные сокеты и открываются только те, которые используются корпоративным софтом

Существует три основных способа проверки открытых портов:

- Специализированные онлайн-сервисы.

- Прикладные приложения, запускаемые на компьютере.

- Встроенные в операционную систему утилиты.

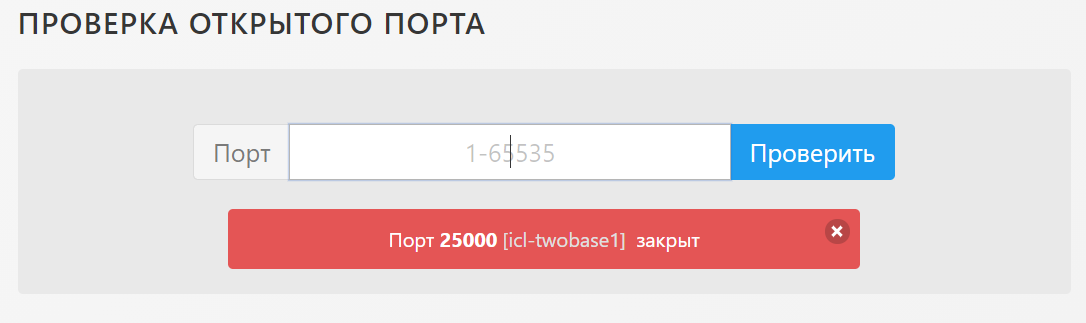

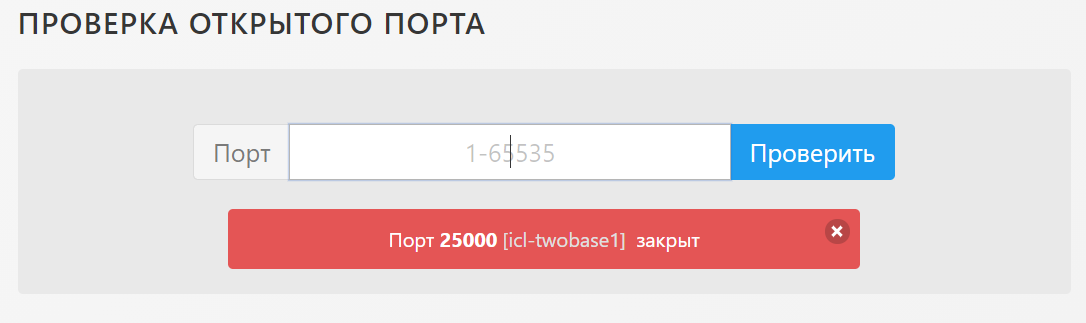

Выбор решения зависит от задач. Так, если требуется открыть доступ к своему компьютеру извне, можно воспользоваться сервисами 2ip.ru или portscan.ru. При локальных работах удобнее приложения типа Portforward Network Utilities или штатная утилита TELNET. Она поставляется в «стандартной» сборке Windows и доступна для запуска в консоли CMD.

Перечень открытых портов на локальном компьютере

Открытый порт на домашнем или рабочем компьютере – это фактически «дыра» в безопасности и риски утраты контроля над ситуацией. Именно через них проникают трояны и иные вирусы, которые имеют цель предоставить злоумышленнику возможность удаленного подключения к ПК без разрешения владельца.

Проверить занятые порты легко:

- Нужно нажать комбинацию клавиш <Win+R>.

- Ввести команду CMD и нажать кнопку Enter.

- Ввести команду netstat –a и повторно нажать Enter.

В консоли отобразится перечень занятых портов с указанием, какое приложение или служба ими «распоряжается». Такой вариант проверки интересен тем, что он дает объективную картину. Если рассчитывать только на онлайн-сервисы, иногда создается впечатление, что открытых портов нет. Эффект создается из-за блокировки внешних запросов брандмауэром Windows или другим ПО.

Если хочется изучить список на предмет «посторонних» программ, его лучше выгрузить в файл при помощи команды netstat –a >имя.txt. По умолчанию список сохраняется в каталоге пользователя, в аккаунте которого происходил запуск утилиты (типа C:\ПользователиUser). При желании перед запуском утилиты можно перейти в корень диска командой cd c:.

Просмотр открытых портов на удаленном компьютере

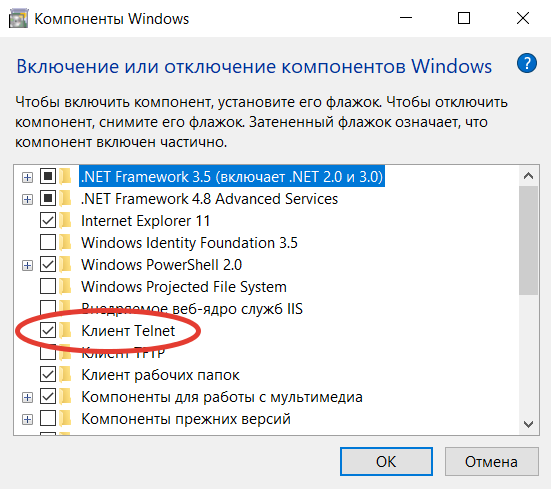

При взаимодействии с удаленным сервером используется другая утилита – TELNET. В Windows она по умолчанию отключена, потому что не относится к пользовательским приложениям. Перед первым запуском придется провести «активацию». Существует два способа включения – в консоли или через графический интерфейс.

Активация заключается во вводе специальной команды:

dism /online /Enable-Feature /FeatureName:TelnetClient

Она сработает только при запуске консоли с правами администратора. Схема открытия приложения несколько иная:

- Нажать комбинацию клавиш <Win+X>.

- Выбрать пункт «Командная строка (администратор)».

- В открывшемся окне ввести команду активации telnet.

Если пользователь предпочитает управлять компьютером через графический интерфейс, нужно запустить панель управления, а в ней утилиту «Удаление программы». В открывшемся окне нужно перейти в раздел «Включение или отключение компонентов Windows», далее в общем списке найти строку «Telnet», поставить в ней галочку и нажать кнопку ОК. Все, служба активирована и готова к использованию (даже в консоли).

Синтаксис:

telnet опции хост порт

Хост – это домен или его IP-адрес, порт – виртуальное дополнение для образования сокета, опции же позволяют менять режим подключения. Их основные варианты:

- -4 – использовать адреса стандарта IPV4;

- -6 – использовать адреса стандарта IPV6;

- -8 – применять 8-битную кодировку типа Unicode;

- -E – отключение поддержки Escape-последовательностей;

- -a – вход с именем пользователя из переменного окружения User;

- -b – использовать локальный сокет;

- -d – включить режим отладки;

- -p – режим эмуляции rlogin;

- -e – задать символ начала Escape-последовательности;

- -l – пользователь для авторизации на удаленном сервере.

Простейший вариант проверки открытых портов – это ввод команды без опций:

telnet 10.0.119.127 80

Узнать, кто использует данные порты:

-

netstat –bno – получить список вех сетевых соединений и связанных с ними программ

- -n – отображает адреса и номера портов в числовом формате

- -b – отображает исполняемый файл, участвующий в создании каждого соединения

Обычный веб-сервер, на котором запущены FTP, SSH и MySQL, выведет следующую информацию:

Вышеуказанная команда запускает утилиту netstat с соответствующими флагами и передает вывод функции grep, которая извлекает строки, содержащие слово «LISTEN». В результате мы получаем список открытых портов и имена процессов, прослушивающих эти порты.

Все команды netstat, ss, netcat относится к сетевым утилитам и доступны по-умолчанию в большинстве linux-дистрибутивах.

Команда netstat умеет показывать сетевые соединения (входящие/исходящие), таблицу маршрутизации, статистику по сетевым интерфейсам и т.д.

Список всех открытых портов при помощи команды netstat

Это просто. Тут мы используем либо команду netstat. Да, так просто, всего одна строчка и все у нас перед глазами:

Тут мы можем увидеть какие порты находятся в состоянии прослушивания (Listen).

Данную информацию отображает команда netstat -s:

Отдельная статистика по TCP:

Отдельная статистика по UDP:

Узнать PID и имя ПО, которое проявляет сетевую активность

Для того, что бы узнать какой именно процесс у нас использует сетевое соединения или проявляет аномальную сетевую активность можно использовать команду netstat -pt:

Если нужно наоборот, узнать процесс по порту, то команда будет выглядеть так:

Расширенная информация о сетевом интерфейсе

Для этого используем команду:

Также мы использовали следующие флаги:

- t — выводит список портов TCP.

- u — выводит список портов UDP.

- l — выводит только слушающие (Listen) сокеты.

- n — показывает номер порта.

- p — показывает имя процесса или программы.

Стандартные средства системы

Netstat — это утилита, которая показывает исходящие и входящие соединения, а также показывает их статус (закрыто или открыто). Он доступен по умолчанию в операционных системах Windows и Linux и позволяет обнаруживать все порты прослушивания на вашем компьютере.

Для начала нужно запустить командную строку. Для этого в Windows нужно нажать Win + R, ввести в окошке cmd и нажать ОК или Enter.

В Linux вам просто нужно запустить терминал.

Чтобы выполнить команду, пользователь должен ввести «netstat — / конкретная буква /». Вот основные команды, которые помогут вам узнать, какие порты открыты в Windows 7, 8, 10 и что они означают:

- ? Справка, позволяет узнать обо всех функциях, выполняемых утилитой.

- -N. Если вы введете «netstat —n», на экране появятся три столбца. В первом вы можете увидеть локальный адрес, во втором — внешний, а в третьем — статус подключения.

- -А. Отображает все подключенные порты, т.е активные.

- -F. Показывает полное доменное имя (локальная сеть).

- -А ТАКЖЕ. Просмотр статистики сетевых подключений Ethernet.

- -S. Представляет статистику протокола.

Некоторые команды можно комбинировать, например -ee -s (записывается как «netstat-es» или «netstat-es»). Тогда обе функции будут выполняться одновременно.

Если по какой-либо причине вы не можете выполнить план и просмотреть порт компьютера с помощью Netstat, вам следует использовать следующий метод. Порт также можно обнаружить с помощью монитора ресурсов. Для этого нужно получить доступ к самой программе (нажать Win + R и ввести в окне resmon.exe), во вкладке «Сеть» и «Порты прослушивания». Третий столбец будет содержать необходимую информацию.

Как просмотреть журналы сайтов

Журналы сайтов расположены в корневой директории хостинга в папке logs. Логи хостинга можно просмотреть как через хостинг-панели управления, так и по FTP и SSH. Подробнее о том, что такое логи, зачем они нужны и как их читать мы описали в статье Логи сервера.

В панели управления хостингом

- 1.

-

2.

Перейдите в Менеджер файлов, а затем в директорию logs:

-

3.

Для просмотра журнала скачайте необходимый файл на локальный ПК. Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

Обратите внимание: если вид вашей панели управления отличается от представленного в статье, в разделе «Основная информация» переключите тему с paper_lantern на jupiter

- 1.

-

2.

В разделе «Файлы» нажмите Менеджер файлов:

-

3.

Кликните на папку logs:

-

4.

Выделите строку с названием нужного типа файла и нажмите Скачать:

- 1.

-

2.

Перейдите во вкладку «Файлы», а затем в директорию logs:

-

3.

Для просмотра журнала скачайте необходимый файл на локальный ПК. Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

По FTP или SSH

- 1.

-

2.

Перейдите в директорию logs:

-

3.

Откройте необходимый файл журнала:

- 1.

-

2.

Введите команды и , чтобы посмотреть содержимое папки logs:

-

3.

Откройте необходимый файл журнала.

Проверьте, открыт ли порт в Linux, используя netstat

Первый способ проверить, открыт ли порт в Linux, — запустить команду . Эта команда отображает сетевые подключения, таблицы маршрутизации и многие статистические данные сетевого интерфейса.

Команда является частью пакета , и этот пакет может отсутствовать по умолчанию в вашем дистрибутиве Linux. В Ubuntu установите , выполнив следующие команды в терминале.

Предположим, у вас работает веб-сервер NGINX и вы хотите проверить, открыт ли порт . Вы можете сделать это, выполнив следующую команду. Замените номером порта, который вы хотите проверить.

Флаги предписывают отображать все прослушиваемые порты. Первая команда находит и фильтрует строку, содержащую в результате слово . Вторая команда фильтрует результаты, чтобы отображать только те элементы, которые соответствуют .

Если порт открыт, вы увидите следующий вывод. Как видите, выходные данные показывают, что порт 80 открыт в системе. tcp — это тип протокола, а указывает, что это порт TCPv6. означает, что порт открыт для всех адресов IPv4. — это HTTP-порт по умолчанию, обслуживающий доступ к веб-сайту.

1. Используя команду netstat

Netstat — это широко применяемый инструмент для запроса информации о сетевой подсистеме Linux. Вы можете использовать её для показа всех открытых портов примерно так:

sudo netstat -ltup

Флаг -l говорит netstat вывести все прослушивающие сокеты, -t означает показать все TCP соединения, -u для показа всех UDP соединений и -p включает показывать PID и имя программы/приложения, которое прослушивает порт.

Обратите внимание, что вместо номеров портов программа выводит имена популярных служб. Если вы хотите, чтобы порты были показаны как числа, то добавьте флаг -n.

sudo netstat -lntup

Вы также можете использовать команду grep для определения, какое приложение прослушивает определённый порт, например:

sudo netstat -lntup | grep "httpd"

Можно искать не по имени службы, а по номеру порта, с помощью этого можно определить, какая служба привязана к определённому порту:

sudo netstat -lntup | grep ":80"

Если вам нужно чтобы данные постоянно обновлялись, то используйте ключ -c, тогда новые данные будут выводиться каждую секунду.

sudo netstat -lntupc

Проверка открыт ли порт с помощью nmap

До сих пор вы видели, как проверить, открыт ли порт в Linux, с помощью командной строки. Но что, если вы хотите проверить, открыт ли порт на удаленной машине? В этом случае вы можете использовать инструмент .

Но прежде чем запускать , имейте в виду, что этот инструмент может не входить в состав пакетов по умолчанию в вашем дистрибутиве Linux. В этом случае вам необходимо сначала установить , выполнив приведенную ниже команду.

Теперь выполните следующую команду, чтобы проверить, открыт ли порт на удаленном компьютере. Эта команда проверяет, открыт ли порт на , чтобы ваш пользователь мог подключиться по SSH к вашему серверу. При необходимости замените IP-адрес на свой.

Как видите, выходные данные содержат информацию о:

- Время начала сканирования портов (30 июня 2022 г., 16:58 UTC).

- IP-адрес удаленного компьютера (159.89.176.25).

- Состояние порта (открыт).

- Служба, использующая порт (ssh).

- Состояние хоста (работает).

Результат подтверждает, что пользователи могут подключаться к компьютеру по SSH, используя IP-адрес и порт.

На снимке экрана ниже показано успешное SSH-соединение с сервером, доказывающее, что порт 22 открыт.

Как в Windows узнать, какая программа прослушивает порт (используя CMD)

Открытых для прослушивания портов может оказаться достаточно много и обычно они используются легитимными программами

Поэтому при анализе полученных данных также важно знать, какая именно служба прослушивает определённый порт.. Для поиска службы, можно добавить к команде NETSTAT опцию -b, которая означает показать исполнимый файл, прослушивающий порт:. Для поиска службы, можно добавить к команде NETSTAT опцию -b, которая означает показать исполнимый файл, прослушивающий порт:

Для поиска службы, можно добавить к команде NETSTAT опцию -b, которая означает показать исполнимый файл, прослушивающий порт:

netstat -anb

Также имеется альтернативный способ определения исполнимого файла, привязанного к порту. Для него откройте Командную строку Windows. Для этого нажмите сочетание клавиш Win+x, там выберите Windows PowerShell (Администратор). В открывшемся окне введите:

cmd

чтобы переключиться на Windows Console Host (обычную командную строку).

Там запустите команду вида:

for /f "tokens=1,2,3,4,5*" %i in ('netstat -aon ^| findstr ":80" ^| findstr /i listening') do echo %j %l & @tasklist | findstr %m

Эта команда найдёт службы, которые прослушивают 80 порт. Чтобы найти информацию о другом порте, замените в команде цифру 80 на интересующий вас порт.

Пример вывода в моём случае:

C:\Windows\system32>echo 0.0.0.0:80 LISTENING & 0.0.0.0:80 LISTENING httpd.exe 3576 Services 0 16 764 КБ C:\Windows\system32>echo :80 LISTENING & :80 LISTENING httpd.exe 3576 Services 0 16 764 КБ

Запись 0.0.0.0:80 означает, порт 80 для любых IPv4 адресов прослушивает служба httpd.exe (веб-сервер Apache). А запись :80 — означает, что порт 80 для любых IPv6 адресов прослушивает та же самая служба httpd.exe (веб-сервер Apache). Мы ещё вернёмся к более подробному анализу данных далее в этой статье.

Менять порт в длинной команде не всегда удобно, поэтому рекомендую создать текстовый файл с именем port.bat, в этот файл скопируйте:

@ECHO OFF

for /f "tokens=1,2,3,4,5*" %%i in ('netstat -aon ^| findstr ":%1" ^| findstr /i listening') do echo %%j %%l & @tasklist | findstr %%m

Сохраните и закройте этот файл.

Теперь в Windows PowerShell или в командной строке Windows с помощью команды cd перейдите в папку, куда вы сохранили файл. Например, я его сохранил в папку C:\Users\Alex\Documents\, тогда для перехода туда я выполняю:

cd C:\Users\Alex\Documents\

Теперь запустите файл командой вида:

.\port.bat ПОРТ

Где ПОРТ замените на интересующий вас порт, например, меня интересует порт 80, тогда:

.\port.bat 80

Вновь получаю аналогичный результат.

Если у вас множество портов прослушивает процесс svchost.exe, то чтобы разобраться, какие именно это службы, смотрите статью «Почему svchost.exe прослушивает много портов? Как узнать, какие именно программы открыли порты».

Синтаксис

Диагностика сети при помощи MTR

MTR — программа, которая сочетает функционал команд traceroute и ping в одном инструменте. MTR проверяет соединение между локальной системой и указанным узлом (IP или доменом). Программа отправляет запрос к узлу, как команда ping, и показывает маршрут пакета, как traceroute.

Windows Linux MacOS

Диагностика сети WinMTR:

- 1. Скачайте дистрибутив WinMTR.

- 2.

Распакуйте архив и запустите программу от имени администратора: Centos: открытые порты

- 3.

Нажмите Options, в настройках отключите галочку Resolve names. Нажмите OK:

- 4.

В поле «Host» введите ваше доменное имя или IP-адрес. Нажмите Start:

- 5.

Когда число отправленных пакетов (колонка «Sent») будет более 200, нажмите Stop: Диагностика сети Winmtr

- 6.

Нажмите Export TEXT и сохраните результат работы программы: Centos: проверить открытые порты

Результат работы содержит:

- Hostname — IP-адрес или домен узла. Значение «No response from host» говорит о блокировке ICMP-пакетов в узле;

- Loss % — процент потерянных ответов от данного узла. Например, при «No response from host» процент потерь равен 100 — значит, маршрутизатор не ответил на ICMP-запрос;

- Sent — количество отправленных запросов узлу;

- Recv — количество полученных ответов от узла;

- Best — наименьшее время задержки, мс;

- Avrg — среднее время задержки, мс;

- Worst — наибольшее время задержки, мс;

- Last — время задержки последнего полученного пакета, мс.

На Linux утилита MTR установлена по умолчанию.

- 1.Запустите терминал. Для этого в поисковой строке введите слово «Терминал» или нажмите комбинацию клавиш Ctrl+Alt+T.

- 2.

Если утилита MTR не установлена, введите команды:

- для Ubuntu/Debian: sudo apt install mtr

- для CentOS: sudo yum install mtr

- для Fedora: sudo dnf install mtr

- 3.

Введите команду:

mtr -n -c 300 -r 123.123.123.123

Где 123.123.123.123 — IP-адрес вашего сайта.

- 4.

Дождитесь окончания выполнения запроса. В окне терминала вы увидите результат работы утилиты MTR:

Результат работы содержит:

- HOST — IP-адрес или домен узла. Значение «???» говорит о блокировке ICMP-пакетов в узле;

- Loss% — процент потерянных ответов от данного узла. Например, при «???» процент потерь равен 100 — значит, маршрутизатор не ответил на ICMP-запрос;

- Snt — количество отправленных запросов узлу;

- Last — время задержки последнего полученного пакета, мс;

- Avg — среднее время задержки, мс;

- Best — наименьшее время задержки, мс;

- Wrst — наибольшее время задержки, мс;

- StDev — среднеквадратичное отклонение времени задержки, мс.

В MacOS MTR не установлена по умолчанию. Чтобы установить MTR вручную:

- 1.Запустите терминал. Для этого нажмите Cmd + Пробел, в поисковой строке введите слово «Терминал» и нажмите Enter.

- 2.

Если у вас не установлен пакетный менеджер Brew, установите его командой:

ruby -e «$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/master/install)» < /dev/null 2> /dev/null

Для выполнения команды укажите пароль пользователя. При успешном результате появится уведомление с текстом «Installation successful!»

- 3.

Затем установите MTR командой:

brew install mtr

- 4.

После установки запустите MTR:

sudo /usr/local/sbin/mtr yourdomain.com

Где yourdomain.com — ваш домен. Для выполнения команды также потребуется ввести пароль пользователя.

- 5.

Подождите примерно 10 минут, пока MTR отправит около 300 пакетов и соберёт информацию о задержках и потерях. В окне терминала вы увидите результат работы утилиты MTR:

Результат должен содержать:

- Host — IP-адрес или домен узла. Значение «???» говорит о блокировке ICMP-пакетов в узле;

- Loss % — процент потерянных ответов от данного узла. Например, при «???» процент потерь равен 100 — значит, маршрутизатор не ответил на ICMP-запрос;

- Snt — количество отправленных запросов узлу;

- Last — время задержки последнего полученного пакета, мс;

- Avg — среднее время задержки, мс;

- Best — наименьшее время задержки, мс;

- Wrst — наибольшее время задержки, мс;

- StDev — среднеквадратичное отклонение времени задержки, мс.

Если вы обнаружили потери на промежуточных узлах, проблемы нет. Промежуточные маршрутизаторы могут не отвечать на ICMP-запросы, а просто пропускать дальше трафик. Если же потери обнаружены на конечном узле, отправьте результат работы программы в службу поддержки. В сообщении укажите ваш внешний IP-адрес. Узнать IP-адрес можно на сайте REG.RU.

Проверка открытости порта с помощью ss

Команда — это еще одна утилита командной строки для проверки открытых портов. Эта команда отображает статистику сокетов, которую вы можете использовать, чтобы подтвердить, открыт порт или нет. Команда отображает больше информации об открытых портах, чем другие инструменты.

Как и команда , флаг предписывает отображать только TCP-сокеты, а — отображать только UDP-сокеты и для отображения только прослушиваемых сокетов. Флаг указывает имя процесса или PID, использующего порт.

Вы увидите следующий вывод, если порт открыт. Как видите, выходные данные содержат имя процесса и PID для каждого прослушивающего порта. В данном случае порт 80 открыт и его использует веб-сервер NGINX.

Проброс через настройки роутера

Когда пользователю нужно открыть порт в Windows 10?

Идентификация сетевых процессов

Для того, чтобы однозначно иметь представление о конкретных процессах или демонах, слушающих соединения (порты) в системе, следует воспользоваться ключами -l и -p. Первый позволяет выводить, собственно, только слушающие порты, второй — для идентификации процесса/демона, например:

$ sudo netstat -lp

Активные соединения с интернетом (only servers) Proto Recv-Q Send-Q Local Address ForeignAddress State PID/Program name tcp 0 0 localhost:mysql 0.0.0.0:* LISTEN 1154/mysqld tcp6 0 0 :http :* LISTEN 1201/apache2

Как можно видеть, в данном выводе веб-сервер (один из его процессов) прослушивает по протоколу tcp6 все HTTP-соединения. Демон MySQL прослушивает локальный порт mysql по протоколу tcp. Для того, чтобы иметь возможность видеть номера самих портов, а также IP-адреса хостов, следует к команде netstat -lp добавить ключ n. Стоит также отметить, что для получения полной информации о слушающих процессах нужно запускать команду netstat от имени суперпользователя. Если не используется опция -n и не работает служба DNS, то netstat будет выполняться очень медленно.

Как просмотреть журналы сайтов

Журналы сайтов расположены в корневой директории хостинга в папке logs. Логи хостинга можно просмотреть как через хостинг-панели управления, так и по FTP и SSH. Подробнее о том, что такое логи, зачем они нужны и как их читать мы описали в статье Логи сервера.

В панели управления хостингом

ISPmanager cPanel Plesk

- 1. Войдите в панель управления хостингом.

- 2.

Перейдите в Менеджер файлов, а затем в директорию logs:

- 3.

Для просмотра журнала скачайте необходимый файл на локальный ПК. Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

Обратите внимание: если вид вашей панели управления отличается от представленного в статье, в разделе «Основная информация» переключите тему с paper_lantern на jupiter

- 1. Войдите в панель управления хостингом.

- 2.

В разделе «Файлы» нажмите Менеджер файлов:

- 3.

Кликните на папку logs:

- 4.

Выделите строку с названием нужного типа файла и нажмите Скачать:

- 1. Войдите в панель управления хостингом.

- 2.

Перейдите во вкладку «Файлы», а затем в директорию logs:

- 3.

Для просмотра журнала скачайте необходимый файл на локальный ПК. Для этого выделите строку с названием журнала и нажмите кнопку Скачать:

5.netcat command

By executing the command with the help of TCP and UDP protocols, the user is able to write and read data between computers, the main syntax of this command is as follows:

The netcat command, along with other options, will have different meanings. We will explain how to find open ports through its options below:

- nifty -z: finding listening daemons without sending data to the port

- -v: getting more information and activating verbosity

You can also use the following command to scan open ports:

Replace the IP-ADDRESS in the above command with the IP Address of the Linux system you want to find open ports.

As a result, by running the previous command, you will see open and accessible ports on your Linux system.

Какие порты открыты для внешнего мира?

Обратите внимание, что сервис может иметь открытый порт, который можно прослушивать только на текущей машине. То есть, порт открыт, но вы не сможете получить к нему доступ из сети

Это полезно для безопасности, например, веб-сервер должен иметь открытый для остального мира порт 80, но мир не должен знать о (или иметь возможность подключения) порте 3306, который прослушивает сервер MySQL, поддерживающий вебсайт.

В идеале, если вы используете веб-сервер, единственные порты, которые должны быть видны извне это HTTP-порт 80, и возможно, SSH порт 22, поскольку вам понадобится подключаться к веб-серверу для выполнения команд.

Порты для служб, доступных только на локальном компьютере, будут иметь IP адрес 127.0.0.1 в поле локального адреса. В вышеприведенном примере это будет:

Как видно, MySQL прослушивает порт 3306 по IP адресу 127.0.0.1. Это означает, что к MySQL серверу могут подключиться только программы на той же машине.

Как посмотреть открытые порты Linux через «nmap»

Если сетевой порт открыт, то это значит, что та или иная программа (служба или сервис) использует его для взаимодействия с другими приложениями или серверами разработчика посредством глобальной сети Интернет или локальной вычислительной сети. Для понимания сути портов обычно новичкам приводят в пример обычный дом, в который почтальон приносит посылку. Сотрудник почты доносит конверт или ящик до дома — это компьютер, а точнее его айпи-адрес. Далее жильцы дома должны посмотреть, кому именно доставлена посылка, и отнести ее в соответствующую комнату. Эта комната и будет портом.

В Linux порты можно проверить альтернативной командой «zenmap»

Обратите внимание! Способов произвести просмотр открытых портов Linux множество, так как в этой операционной системе существуют не одна команда и утилита, позволяющие это делать. Ниже описана команда «nmap», являющаяся наиболее популярной

В операционной системе Linux список открытых портов можно узнать, набрав в терминале команду «nmap». Она вызывает утилиту с аналогичным названием, которая является многофункциональным сетевым сканером для поиска и тестирования удаленных узлов в Глобальной сети, но ее также можно использовать и локально.

«Nmap» дает возможность не только на ОС Linux проверить порт, но и просмотреть службы, которые их используют, а также выявить возможные уязвимости. Для начала работы утилиту следует инсталлировать с помощью простой команды «$ sudo apt install nmap». После загрузки и установки из стандартного репозитория ПО будет готово к работе. Для запуска сканирования набирают команду «$nmap localhost».

Простое сканирование возможно и без опций, но если требуется задать ряд параметров, то рекомендуется сперва изучить их значение. Кстати, для поиска открытых внешних портов используют команду «$ wget -O — -q eth0.me», а затем «$nmap 185.29.237.91».

«Nmap» может открывать данные обо всех портах, имеющихся в операционной системе